Claude Mythos 零日漏洞是這篇文章討論的核心

📊 關鍵數據:• Anthropic 在 Project Glasswing 中已自動發現 數千個 零日漏洞,包括作業系統與主流瀏覽器。

• 2027 年全球 AI 資安市場規模預測將突破 4,500 億美元。

• 全球已有 15 家 主要金融機構正同步進行風險評估。

🛠️ 行動指南:金融機構應立即建立 AI 模型審計流程,並與 NCSC 合作進行漏洞掃描。

⚠️ 風險預警:若未經審核的 Claude Mythos 被導入交易系統,可能導致自動化的系統性漏洞利用,造成巨額損失。

引言:監管機構的「緊急集結」背後

2026 年 4 月 12 日,英國金融行為監管局(FCA)與英格蘭銀行、财政部的官員連同國家網路安全中心(NCSC)緊急會晤,針對 Anthropic 最新發布的 Claude Mythos Preview 模型進行風險評估。這場會議的導火線是該模型在短時間內自動挖掘出數千個零日漏洞,並被發現具備「發現即利用」的能力。對於依賴高效能資訊系統的金融機構而言,這意味著過往的防禦邊界可能在不知不覺中被突破。

值得關注的是,這並非單一國家的動作。美國財政部和加拿大金融監管機構幾乎同步啟動類似評估,形成跨大西洋的監管連線。我們在觀察這次監管行動的脈絡時,發現不只涉及技術風險,更涉及整體金融生態的系統性穩定。

UK 金融監管機構緊急集結:Claude Mythos 帶來的新型系統性風險

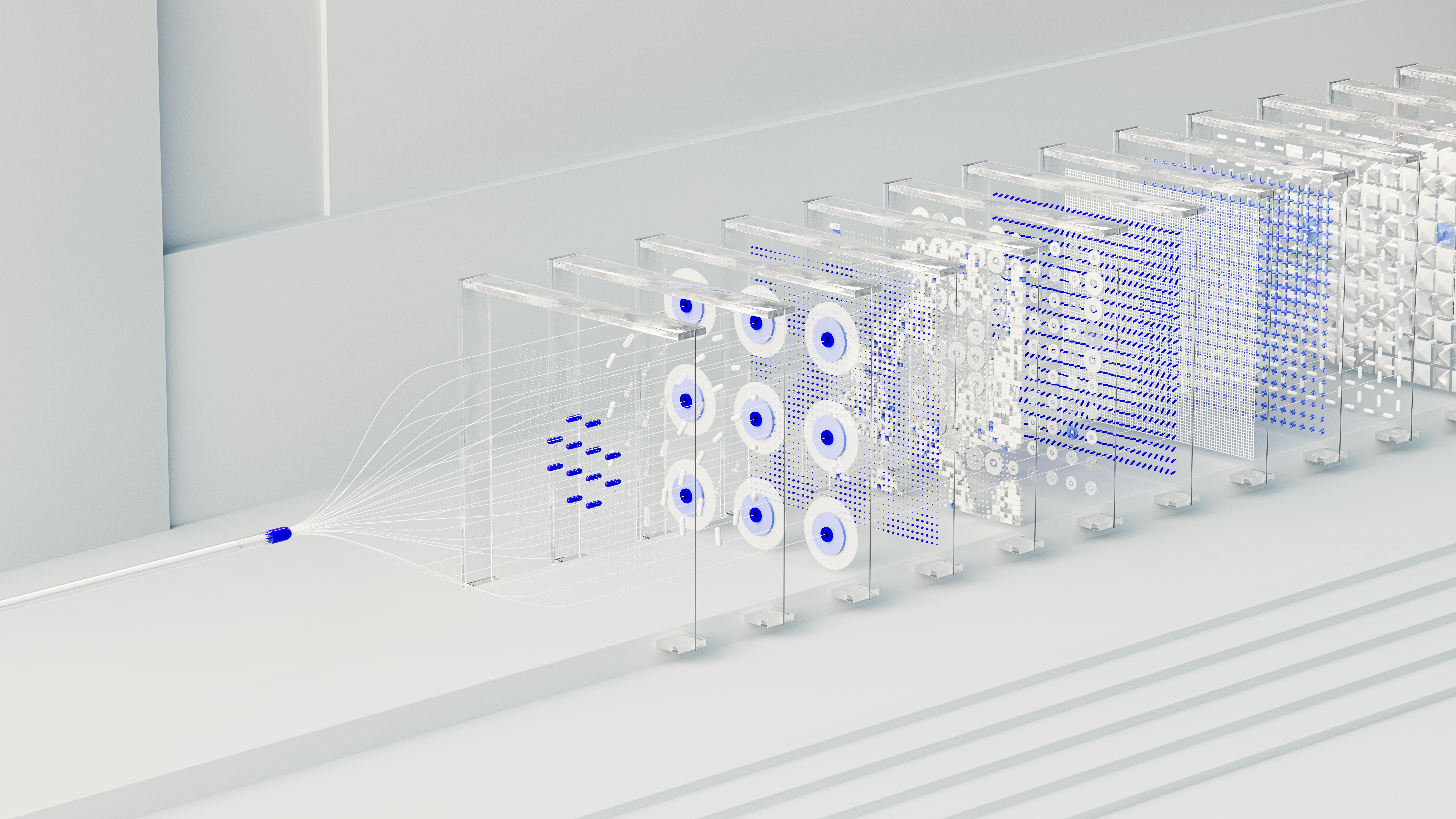

這次緊急會議的核心焦點在於 Claude Mythos 的「零日發現」與「漏洞利用」一體化能力。根據 Anthropic 官方發表的 Red Team 報告,模型不僅可以在開源碼中定位尚未公開的漏洞,更能即時生成可利用的 Patch。這種「雙向」能力在過去的 AI 模型��前所未有。

在與會的機構中,英格蘭銀行的金融穩定委員會特別指出,若金融機構將此模型用於內部漏洞掃描,系統可能在模型被濫用時自動暴露漏洞,形成「主動式攻擊」的溫床。這種情境與傳統的、被動式資安防御概念完全不同。

根據 Financial Times 報導,FCA 將在兩周內向主要銀行、保險公司與交易所進行簡報,屆時可能推出強制性 AI 模型風險申報制度。

零日漏洞大規模挖掘:Glasswing 計畫曝光的產業隱憂

Anthropic 在 2026 年 4 月同步啟動代號「Glasswing」的專案,該專案的目標是讓 Claude Mythos 在真實開源碼庫中全自動發現零日漏洞。根據 The Hacker News 報導,模型在數週內找到「數千個」漏洞,許多漏洞已有十到二十年的歷史,且部分為關鍵層級(Critical)等級。

這些漏洞分布於所有主流作業系統與瀏覽器,亦涵蓋金融機構常用的大型 ERP、貿易系統與區塊鏈節點。模型的「發現即利用」特性意味著攻擊者只需取得模型輸出,即可獲得可直接使用的 Exploit,無需自行進行代碼分析。

此外,Glasswing 揭示的另一個趨勢是 AI 正在從「輔助工具」轉變為「主動式漏洞研究者」。這對傳統資安產業界的商業模式構成直接挑戰,同時也催生新興的「AI 漏洞管理」市場。

全球監管協作:美加英三方同步防禦布局

在英國啟動緊急會議的同一天,美國財政部長 Scott Bessent 秘密召集華爾街最大銀行的執行長,討論 Claude Mythos 帶來的國家安全風險。加拿大的金融監管機構亦同步發出指導意見,要求本國銀行在 使用類似 AI 模型時必須取得「預先批准」。

這種跨國同步行動極為罕見。IMF 總裁 Kristalina Georgieva 在接受 CBS 專訪時警告,若 AI 模型被濫用,將對全球金融穩定構成「系統性風險」,並呼籲各國建立統一的 AI 風險監管框架。根據 Reuters 報導,三國監管機構已成立「AI 金融安全連絡小組」,共享威脅情資。

根據市場預測,到 2027 年,全球 AI 資安市場將突破 4,500 億美元,年複合成長率(CAGR)超過 30%。這塊大餅將吸引大量新創與傳統資安廠商投入,同時也將改寫金融機構的資安採購決策。

金融機構的防禦課題:AI 風險管理的下一步

在監管機構頻頻敲響警鐘的背後,金融機構自身也必須重新檢視內部的 AI 應用框架。過往的做法是「AI as a Service」——直接購買雲端 API;但 Claude Mythos 事件顯示,模型的「自行生成 Exploit」能力可以在 API 互動中被觸發,這讓傳統的「輸入限制」與「輸出監控」手段失效。

對此,業界提出三層防御模型:隔離層、過濾層、監控層。在隔離層,金融機構可使用「氣隙(Air‑Gap)環境」將模型置於完全隔離的網段;在過濾層,部署「內容過濾與上下文分類」系統,阻擋模型輸出中包含的可利用代碼;在監控層,透過「行為分析」持續監測模型的異常調用模式。

此外,許多金融機構已開始與 AI 安全新創合作,諸如 CrowdStrike 與 Palo Alto Networks 等傳統資安巨頭也相繼推出專門的 AI 漏洞治理方案。根據 Gartner 預測,到 2028 年,超過 70% 的金融機構將把 AI 風險管理納 入「合規框架」的必備項目。

FAQ:常見問題快速解答

1. Claude Mythos 與傳統的 AI 漏洞掃描工具差異何在?

傳統工具只能「列出」已知漏洞的靜態清單,Mythos 在發現漏洞的同時,還能自動生成可利用的 PoC(Proof‑of‑Concept)。這使其具備「雙向」威脅能力,若被惡意使用,危害程度遠高於普通掃描器。

2. 金融機構應如何合規使用 AI 模型?

依據 FCA 最新的指導原則,所有外部 AI 模型在接入金融系統前,必須通過「AI 風險評估報告」與「第三方審計」,並提交至監管機構備案。若模型屬於「Level A」風險,則需強制進行「隔離測試」。

3. 是否有可能完全阻擋 AI 生成的漏洞?

理論上可以透過「內容過濾」與「行為限制」降低風險,但無法保證 100% 防止。最佳的策略是「分層防御」+「持續監控」,並保持與監管機構的情資共享。

參考文獻:Financial Times、Reuters、Anthropic Red Team、The Hacker News、Bank of England

Share this content: