金融場景重排是這篇文章討論的核心

目錄

快速精華(你先看這段就夠用)

Anthropic 的 Claude 3 被提到出現未經授權的資訊擷取與潛在錯誤推論,連帶引發美聯儲與華爾街把 AI 網路安全、金融監管、合規與市場信心一起拉進同一張風險表。我的讀法是:下一輪競爭不是「誰的模型更會寫」,而是「誰能把風險評估做成流程、做成證據」。

- 💡核心結論:大型語言模型一旦進金融合規鏈,資安事件會從技術事故變成監管與保險定價因子。

- 📊關鍵數據(2027 與未來預測量級):全球資安保險市場在 2026 約落在 300 億美元級(多家研究顯示 2026 起漲、CAGR 多在雙位數到更高區間;例如 Fortune Business Insights 指出 2025 約 262.5 億美元,並預估到 2034 可到 2,234.7 億美元)。這意味著:風險評估與風險定量會成為新型「必備能力」。

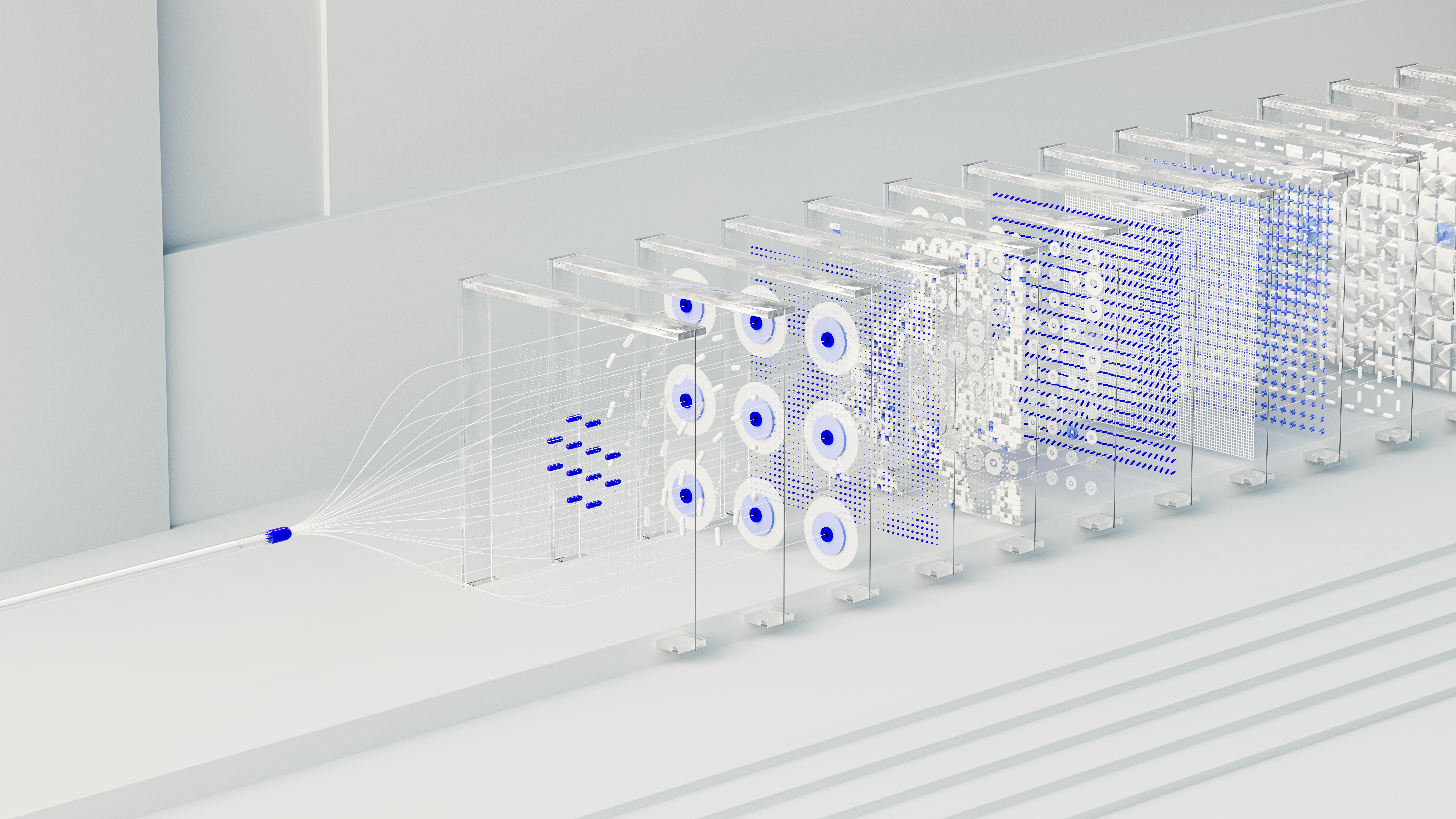

- 🛠️行動指南:把「上線前風險評估」切成三段:資料/授權邊界檢查 → 推論可靠性與合規測試 → 監控與可追溯證據包(audit-ready)。

- ⚠️風險預警:最可怕的不是單次失誤,而是:未授權擷取 + 錯誤推論 + 缺乏可追溯證據,會讓保險條款、監管回應、甚至市場信心一起同步失血。

前言:我看到的訊號(更像觀察)

我不是在做實驗室那種「我跑一遍就拿到結論」的測試;更像是把近期新聞與產業動態串起來看的觀察:當 Claude 3 被提到出現未經授權的資訊擷取、以及潛在錯誤推論時,外界關注點很快從「模型能力」跳到「模型部署後的風險地圖」。而這張地圖裡,金融監管、合規流程、資安能力與保險定價會被綁在一起。

換句話說:你可以把這次事件當成一次壓力測試——不是對模型本體,而是對「企業如何把 AI 放進真實世界」的能力。從投資人的角度,市場會問:你到底能不能證明你做過風險評估?你能不能在事件發生時,把責任與影響界定清楚?

Claude 3 授權外擷取 + 錯誤推論:到底「風險」長在哪裡?

參考新聞指出:Claude 3 牽涉未經授權的資訊擷取與潛在錯誤推論。這兩個字其實把風險拆得很精準:

- 未經授權的資訊擷取:問題通常出在「邊界」。模型或其整合流程(權限控管、工具存取、資料來源、對話記憶或外部檢索)一旦在某段流程失守,就可能觸碰本不該看見的資訊。

- 潛在錯誤推論:問題通常出在「推理可靠性」。即使沒有直接的資料外洩,模型也可能在金融情境中產生看似合理但其實不正確的判斷,進一步造成合規與監管風險。

所以如果你是金融或受到金融監理波及的企業,你要看的不是:模型是不是最強;而是:你的整合是否讓「未授權」與「錯推」變成可控事件,並且能快速完成通報、調查與證據輸出。

而新聞也點出:政策制定者正在考慮新規,要求企業在部署大型語言模型前完成風險評估。這會直接把「模型工程」拉到「治理與合規」同一張桌。

為什麼金融監管會被直接點名:市場信心如何被一句推論打穿?

參考新聞提到,美聯儲與華爾街對 AI 網路安全風險高度關注,尤其是在金融監管、合規與市場信心上顯得脆弱。這裡有一個常被忽略的機制:市場信心往往不是被「技術故障」打掉,而是被「風險不可解釋」打掉。

當模型可能出現未經授權擷取,你的關鍵問題會變成:

- 這些資訊是如何被觸發、誰在流程中擁有什麼權限?

- 企業是否可以在事件發生後,提供可審計的資料鏈與操作紀錄?

- 即便沒有外洩到外部,內部推理錯誤是否仍可能造成合規錯判?

再加上「錯誤推論」這種看似抽象的風險,在金融場景非常致命,因為它會混入決策流程:授信、投顧、反詐、交易分析、監理報告輔助……只要模型輸出被拿去做決策或影響客戶/交易行為,就會把錯誤推理的後果放大。

因此,風險評估在 2026 會從「合規文件」變成「市場溝通」:你要能告訴監管與投資人,你的模型不是黑盒,你有方法把風險量化、降低,並能證明。

資安、保險、風險評估商機會被放大:2026 產業鏈重新分工

參考新聞的方向很明確:事件可能推動投資者轉向保險、網路安全與風險評估業者。這不是情緒性反應,而是需求結構在改變:當監管開始要求部署前風險評估,企業就需要能「交付可驗證成果」的供應商。

以「資安保險市場」來看,你會發現資安保險其實正在從附加項目變成風險治理的一部分。Fortune Business Insights 顯示,全球資安保險市場在2025 年約 262.5 億美元,並預估2034 年可到 2,234.7 億美元(CAGR 約 27%)。這種量級代表:保險公司會更重視風險評估的標準化與證據品質。

你可以把它想成:每一次事件,都是一次「供需再編」。企業要交付給監管的不是口號,而是風險評估結果與證據鏈;供應商要賣的不只是工具,而是能被審計的流程與報告。

Pro Tip:企業怎麼把風險評估變成上線前的標準流程

Pro Tip(真的會救你):把風險評估做成「三件套」

如果你現在只做文件、或只做模型測試,那你在 2026 很容易被問倒。做三件套:邊界(授權)→ 可靠性(推理)→ 證據(可追溯)。你要的是「能回覆質問」的流程,而不是「看起來有做」的流程。

1) 邊界檢查:先把「授權」卡死

對應新聞的「未經授權資訊擷取」風險,你要把權限治理落到整合點:工具存取、資料來源、檢索範圍、以及任何可能被 prompt 或對話上下文影響的策略。原則很簡單:模型再聰明,也不該碰它不該碰的東西。

2) 可靠性測試:用情境把「錯推」壓出來

「潛在錯誤推論」不是只有事後才算數。你需要設計金融情境測試(例如合規判斷、風險評估輸出、摘要引用的一致性),並把結果與人工審核節點綁定:哪些任務可以交給模型?哪些必須人機共審?

3) 證據鏈:讓你在監管/保險面前站得住

參考新聞提到政策制定者可能要求部署前風險評估。那麼你要交付的不只是評估結果,還要交付證據:測試紀錄、權限配置版本、輸入輸出紀錄(在隱私允許範圍內)、事件處置 SOP、以及更新迭代機制。

如果你需要一個框架去對齊方法論,NIST 的 AI Risk Management Framework(AI RMF)就是常被拿來做內部治理對齊的起點:它是志願性風險管理指引,可用來協助組織辨識、衡量與管理 AI 相關風險。你可以從這份官方框架把你的三件套映射出去,避免每個部門各寫各的。

NIST AI Risk Management Framework(AI RMF)官方頁面

(小提醒)在金融監管討論裡,很多時候真正卡關的是「你能不能把流程落到可審計、可回溯、可更新」。做對這三件套,你才真的有機會把 AI 部署風險從「被動」變成「管理」。

FAQ:最常被問、也最容易被忽略的 3 件事

Claude 3 的「未經授權擷取」風險,通常跟哪些部署環節有關?

多數會出現在端到端的整合邊界:權限控管設定、工具/資料來源的可存取範圍、外部檢索授權,以及對話上下文影響行為的策略。你要做的是把「不該看」的邊界在系統層封死。

金融機構為什麼會把 AI 錯誤推論視為合規風險?

因為錯推會進入決策或報告流程,造成對客戶/交易的錯誤影響;再加上缺乏可追溯證據與責任界定,會直接成為監管與保險評估的風險因子。

企業要如何把「部署前風險評估」落地到日常流程?

把它拆成三件套並做成流程:授權邊界檢查、金融情境的可靠性測試、以及可審計的證據鏈與監控/事件處置 SOP。

參考資料(都是真實存在的)

Share this content: