Claude Mythos 高風險封存是這篇文章討論的核心

快速精華(Key Takeaways)

這次 Anthropic 的選擇很「反直覺」:最強大模型沒公開、但會用在防守測試。重點是——它把能力導向資安修補,而不是讓能力直接散出去。

- 💡核心結論:Project Glasswing 用邀請制把 Claude Mythos Preview 的能力導入「防守性漏洞測試」,同時用封存降低雙重用途(dual-use)風險。

- 📊關鍵數據(2027 年及未來量級推估):目前公開資訊沒有精確對外的 Claude Mythos 量化指標;但以 2026-2027 年企業資安支出持續上升的市場邏輯,AI 驅動的安全測試/修補類支出很可能在 2027 年達到數千億美元規模(你可以把它想成:AI 滲透進滲透測試、程式碼安全審查、漏洞管理/修補自動化),未來更高比重會流向能做「可驗證」防守流程的供應商。

- 🛠️行動指南:把你們的 SDLC 資安點位(SCA、SAST、依賴掃描、修補 SLA)改成「可接 AI 輔助審查」的節奏;同時盤點你們的程式碼倉庫與 CI/CD,先把資料流與權限做乾淨。

- ⚠️風險預警:不是只有模型本身危險。真正風險常出在「濫用窗口」:誰能拿到模型、能怎麼跑、輸出會落在哪裡、修補流程是否閉環。

先講重點:你看到的不是「不公開」,是「可控風險測試」

我看完 Anthropic 公布的方向後,第一反應不是「它不敢」,而是「它在做一種很工程師的風險控管」。Claude Mythos(以 Claude Mythos Preview 形式推進)沒有對外一般性發布,而是藉由 Project Glasswing 用邀請制、鎖定名單,讓合作夥伴提前測試並評估資安風險。這種玩法的底層邏輯很直接:能力越強,越要把它放在「防守圍欄」裡跑,而且跑之前就要把濫用路徑縮到最小。

新聞資訊顯示,合作對象約 40 家網路安全機構(例如在報導中提到的亞馬遜、蘋果、微軟、思科等),目標是讓他們在真實防守場景裡測試模型輸出的安全性與可用性。Anthropic 同時提到成本會顯著高於先前 Opus 系列(花費預估是 Opus 的五倍),且在商業化時程方面仍不明,表示它還在持續為安全機制做調整。

為什麼 Anthropic 只給約 40 家?(Project Glasswing 的防守邏輯拆解)

Project Glasswing 的關鍵不是「把模型拿去用」,而是「把使用方式變成可控」。從公開資訊來看,這計畫被定位為一種緊急且防守導向的協作:讓合作夥伴用 Mythos Preview 做漏洞掃描、程式碼風險評估,並在攻防測試中找出會引發安全問題的路徑。你可以把它理解成:Anthropic 不把火種交給每個人,但讓一群訓練有素的消防隊拿著看,哪個管線會爆、哪種噴霧需要升級。

為什麼是「約 40 家」這種量級?因為太少,樣本不足;太多,又會擴散濫用窗口。這是典型的「安全實驗設計」:要測到多樣化但又不能讓能力泛濫到不可逆。

Pro Tip:把「安全評估」拆成三層,別只看模型分數

- 第一層:能力面——模型是否能用於漏洞辨識與修補建議,且輸出是否可落地(能不能轉成具體修正)。

- 第二層:雙重用途面——同一能力是否能被拿去繞過防線(例如把「找漏洞」用成「武器化」)。

- 第三層:流程面——即使能力防守,若合作方的修補閉環缺失,最後還是會變成風險擴散。

而且 Anthropic 的表述包含了「會讓合作方用於防守,並分享學到的東西讓產業受益」的方向。這句話在 SEO 的角度也很重要:它在暗示下一階段的產業標準可能會往「防守可驗證」靠攏,而不是往單純模型性能靠攏。

參考資料(官方)請看:Project Glasswing: Securing critical software for the AI era。

Claude Mythos 的高風險與高成本:安全做法、時程不明與供應鏈影響

新聞指出,Anthropic 認為 Claude Mythos Preview 在內部基準表現優異,但因為高風險與成本高,仍未對外發布。這不是單純的「保密」;更像是它在把安全評估當成產品的一部分,而不是上線後再修。

你可以把重點拆成三個會影響 2026+ 產業鏈的點:

- 安全不是附加功能,是主流程的一環:合作機制與安全機制作調整,代表供應商未來會被迫把「安全評估/監控」寫進交付內容。

- 成本結構會重塑採用方式:報導提到花費預估是 Opus 的五倍。對企業來說,這意味著「不是所有團隊都能用得起」;會促使市場從「全面導入」轉向「高風險點導入」(例如:關鍵模組、核心服務、對外暴露面)。

- 商業化時程仍不明:時程不明會讓企業採用節奏更保守,資安預算可能先投向能做流程閉環的工具(掃描、修補、驗證),而不是直接把希望押在尚未成熟的大模型能力上。

更現實的影響是:資安供應鏈會開始分層。上游是能提供高能力但受控的模型或服務;中游是能把能力嵌入開發流程的工具鏈;下游是企業自身的 SDLC/漏洞管理閉環成熟度。你不會只買模型,你會買「可落地、可驗證、可追蹤」的風險降低成果。

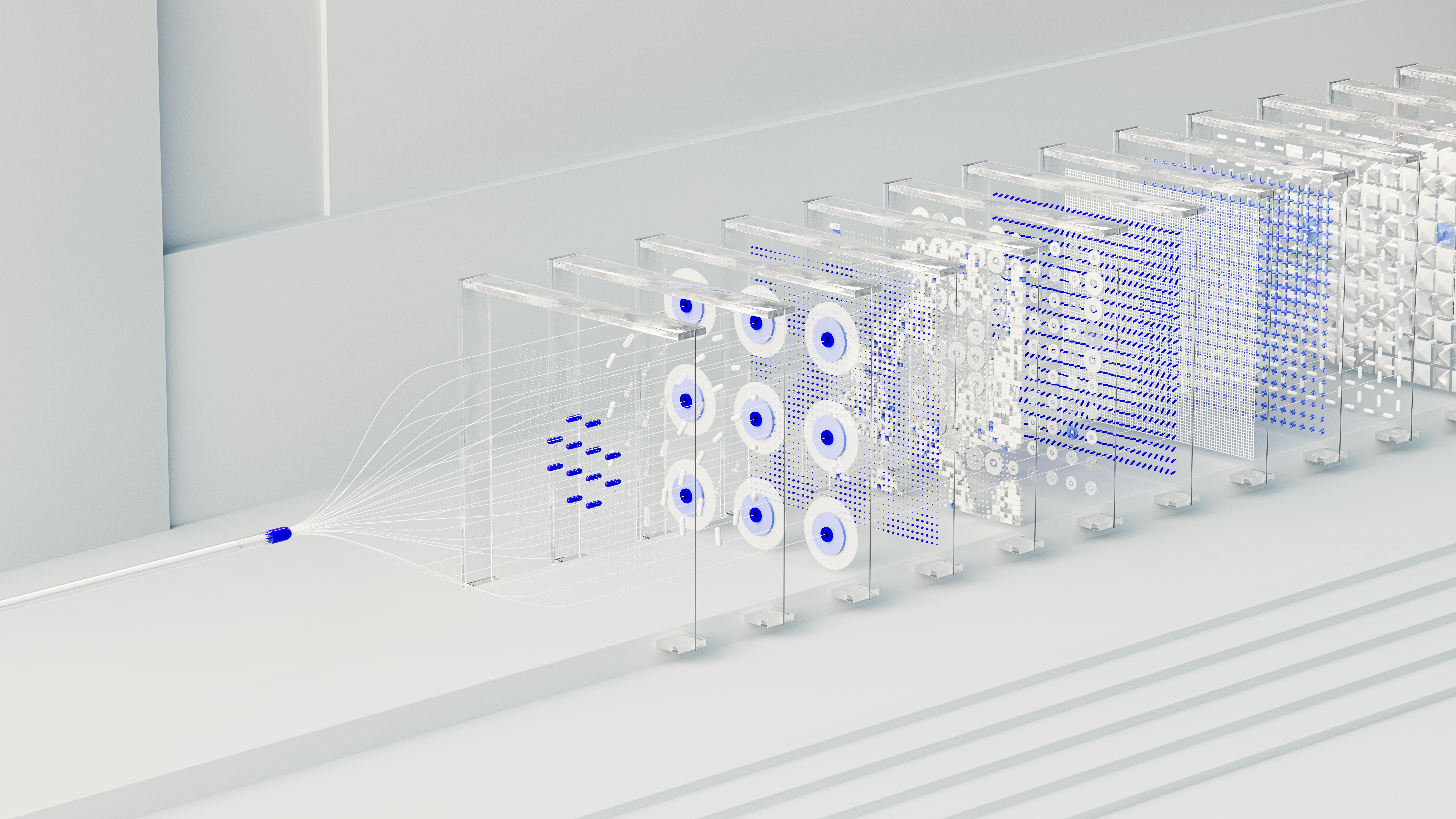

從「找漏洞」到「修漏洞」:一張圖看懂防守資安供應鏈怎麼變強

很多人講 AI 資安只停在「模型很會找漏洞」。但真正拉開差距的是閉環:掃描 → 風險分類 → 修補建議 → PR/回歸測試 → 成效驗證。Project Glasswing 的價值就在於,它把高能力導入防守場景,讓漏洞不只是被發現,而是被推進到修補。

你該用這張圖做什麼?

拿它去對照你們的工具鏈:如果你們只有掃描、沒有驗證與修補閉環,那 AI 再強也只是在幫你「快速看到問題」,卻無法穩定降低整體風險。

Pro Tip:把你家的 SDLC 資安流程改成「能被 AI 幫忙審查」的版本

這裡我用工程口吻講得更直白一點:別急著買新模型,先把你們流程變成能吃進「可解釋風險輸出」的系統。因為 Project Glasswing 的核心意味著:模型輸出要能被安全團隊採用、被開發團隊落地、被稽核流程追蹤。

- 把輸出格式標準化:要求工具/流程輸出「漏洞類型、影響範圍、重現步驟(或證據)、建議修補方向、驗證方式」。你不需要所有細節都完美,但需要一致。

- 讓 AI 只做「下一步」:讓模型輸出落在 PR/issue 的可執行項(例如:建議的修補 diff、需要補測的 case)。不要讓模型自由發散到策略論。

- 權限與資料最小化:把敏感程式碼與憑證隔離。高能力模型能用,但你要能說服自己:它在你這裡的風險半徑很小。

- 建立成效驗證指標:例如:修補平均耗時(MTTR)、誤報率下降、回歸測試通過率。沒有指標就不算落地。

新聞中的「安全機制作調整」其實很值得企業借鏡:安全不是一次做完,而是迭代。不管你最後選用哪類模型或工具,你都要把它們接到可迭代的風險控制流程。

FAQ:你最可能會問的 3 件事

Project Glasswing 為什麼不直接公開 Claude Mythos?

依公開資訊,Anthropic 認為 Claude Mythos Preview 存在較高的雙重用途與安全風險,因此不計畫一般性對外發布,而是透過邀請制讓資安機構在防守場景下進行評估與測試。

企業要怎麼把這種做法轉成自己的資安落地?

先讓資安流程變成閉環:風險輸出要可落地、修補要可追蹤、驗證要有指標。之後再在高風險模組導入受控的 AI 輔助審查。

Claude Mythos 的成本(報導提到約為 Opus 五倍)代表什麼?

代表採用會更需要「限定範圍 + 成果衡量」。你如果沒有 MTTR、誤報率、回歸通過率這種指標,就很難把成本變成可控的風險下降。

最後:現在就能做的下一步

如果你是資安/工程/產品決策者,這篇可以先當成 checklist。下一步我建議你直接把「AI 安全封存」這件事,落到你們自己的流程治理上:先盤點你們 SDLC 的風險點,再定義「AI 輔助輸出的格式與驗證方式」,最後再評估是否需要導入受控模型或服務。

權威參考資料(建議你也存起來回看):Project Glasswing 官方頁面;以及對應的媒體整理可參考:NBC News:Anthropic Project Glasswing limited release。

Share this content: