Claude Mythos 取消發布是這篇文章討論的核心

Anthropic 取消 Claude Mythos 發布:AI 安全評估真的在變硬了嗎?

快速精華(Key Takeaways)

- 💡 核心結論:Anthropic 將 Claude Mythos 暫停公開發布,主因是安全評估判定其「潛在危害」風險偏高,等於把安全門檻拉到更前面。

- 📊 關鍵數據:到 2027 年,全球 AI 安全與治理 相關支出規模預估可望到 數千億美元 等級;而 2026-2027 的企業採用會更偏向「可控、可稽核」而非只看模型能力。

- 🛠️ 行動指南:企業導入 LLM 時,先做「風險面盤點(濫用面/越權面/輸出風險面)→ 控制策略 → 實驗室/紅隊測試 → 上線監控」四步走,別跳過。

- ⚠️ 風險預警:當模型能更快找到漏洞或繞過限制時,攻防雙方的節奏會一起變快——你的滾動更新與審計能力會直接決定你挨打的速度。

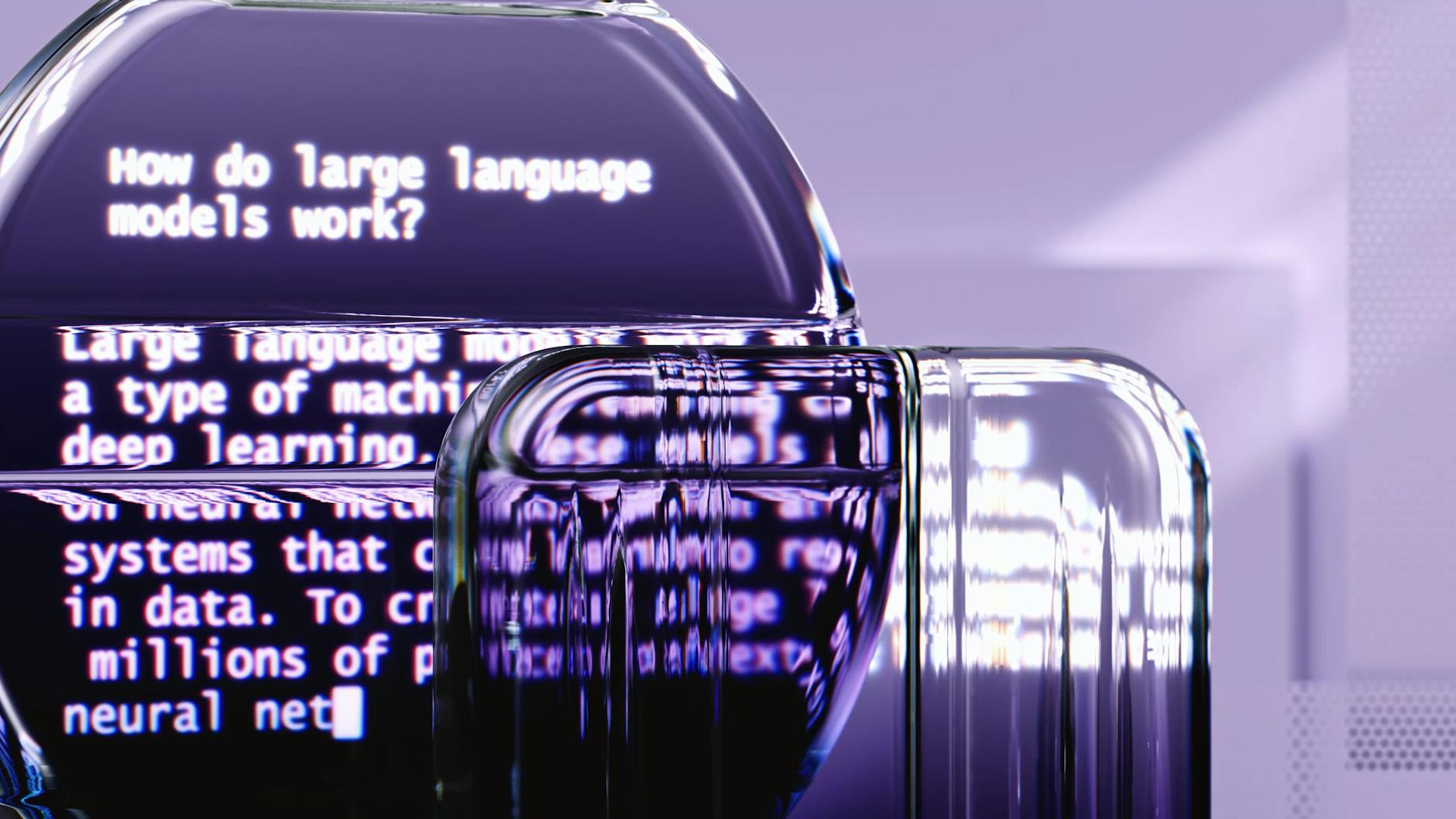

為什麼 Anthropic 會取消 Claude Mythos 發布?(從「潛在危害」看安全門檻)

我用「觀察」的角度看這件事:Anthropic 不是在演戲,也不是單純卡審核流程;他們把 Claude Mythos(報導中以 Mythos / Claude Mythos Preview 相關命名被提及)直接暫停對外發布,理由是安全評估後認定其可能存在潛在危害。換句話說,這是一個把安全風險納入產品發佈門票的決策。

報導重點很一致:模型被視為新一代更有對話智能的 LLM,但在安全評估後被判定不適合公開推出。值得注意的是,這種「不等你覺得夠好、先把風險壓下來」的做法,會直接影響開發者、企業採購與資安供應鏈的節奏:你以為模型能力是主角,結果安全評估變成了導演。

也就是說,Claude Mythos 被擋下來,不是「模型不行」,而是「模型太能做事,安全評估不想把它放出去」。

到底風險長在哪?從能力提升到濫用路徑的連鎖

同一個核心矛盾一直在加劇:LLM 變強後,不只是對話品質變好,還可能帶來更快、更自動化的任務執行能力——而這些能力,攻擊者也會想拿去用。

以報導描述的方向來看,Anthropic 針對 Claude Mythos 進行安全評估,最後判定可能存在潛在危害,因此停止公開發布。這裡的「潛在」很關鍵:通常代表風險不是某一次測試才會發生,而是存在可被觸發的濫用路徑。

你可以把它想成三段式連鎖:

- 輸入層:使用者透過提示詞或任務描述,把模型導向不該做的方向。

- 推理層:能力提高後,模型更能找到「捷徑」或更有效的步驟組合。

- 輸出層:最後輸出可能包含可操作的細節(例如規避、攻擊、或越權的方法),導致現實世界風險。

因此,平台方會更在意「模型能否被誘導」以及「誘導後能不能生成可被使用的操作步驟」。當風險變成乘法,而不是加法,公開發布就變得更難。

如果你是做產品或資安,就會理解:平台方不是只在看「是否會違規」,而是在看「是否能在規避後仍然產生有害結果」。

這會怎麼改寫 2026 年 AI 產業鏈的採用邏輯?

這次 Anthropic 的決策,對 2026 年的影響不只是「少了一個模型」。更像是市場信號:安全評估會成為供應鏈的一部分,甚至會變成採用前置條件。

我把影響分成三條線,讓你看得更清楚:

- 模型供應端:從「能力競賽」轉向「可控能力」;公開發布變慢,但受控合作/防禦者計畫會增加。

- 企業需求端:採購會從「Demo 好不好」改成「能不能稽核、能不能回溯、能不能在風險上限內運行」。

- 整合與資安端:LLM 安全代理、內容過濾、審計記錄、風險評分、紅隊測試服務會更常被要求;因為你需要一套能把風險落地的機制。

更現實一點:企業不會因為一個模型被擋就放棄 AI,而是會把「風險控制」變成採購規格。2026 年你會看到更多供應商把安全能力產品化:從風控 API 到審計報表,甚至包含測試與合規文件。

Pro Tip:企業該怎麼把安全評估變成流程,而不是口號

如果你只把安全當成「上線前檢查」那種一次性工作,基本上很難跟上模型能力迭代的節奏。把安全評估拆成可重複的流程,才會真正有效。

專家建議:用三個評分維度管理風險

(1)濫用可行性分數:攻擊者要付出多少提示詞/步驟才能觸發危害輸出?

(2)輸出可操作性:是否能直接轉成行動(程式碼、規避策略、可執行指令)?

(3)企業可控性:你是否能監控、限流、追溯、回滾?沒有可控性,再好的政策也只是紙上談兵。

這裡的核心精神來自 Anthropic 暫停 Claude Mythos 公開發布的決策邏輯:當安全評估指出潛在危害,就應該延後或限制釋出,並把安全資源投入到更可控的路徑上。

數據/案例佐證:系統卡與公開透明化趨勢

從公開資料來看,Anthropic 對 Claude Mythos Preview 的評估不是一句話帶過;有關其安全評估與系統卡文件(System Card)已在官網釋出。這種做法讓外界能從測試與安全評估內容理解「為什麼不放出」。

你可以把它當作一個案例:透明化不是為了講道理,而是為了讓風險評估可被檢驗。當企業要選擇供應商,這類文件會變成重要的採購依據。

你可以立刻做的 7 件事(含內部檢查表)

先講人話:你不可能把每個模型都測到萬無一失,但你可以把風險管理做成「可持續」。下面這份清單,你照做就會比大多數團隊快一輪。

- 建立「風險面盤點」:把你的用例分成安全等級(低/中/高),每一等級對應不同的限制策略。

- 做紅隊提示詞測試:模仿惡意使用者的提問方式,驗證系統能否阻斷可操作輸出。

- 把審計記錄做起來:至少包含輸入摘要、輸出摘要、拒答原因代碼、延遲與封包時間。

- 上線加限流與速率控制:防止攻擊者用大量嘗試把系統「磨穿」。

- 設定可回滾策略:模型更新或策略更新出問題,你要能在分鐘級停止擴散。

- 訂定「危害輸出」緊急處置流程:誰負責、怎麼通知、怎麼下線與證據留存。

- 要求供應商提供安全評估文件:像是 System Card 這類可檢驗內容,作為採購/續約依據。

FAQ:大家最常問的 3 個問題

Q1:Anthropic 真的只是「怕被監管」嗎?

不全是。報導聚焦在安全評估後的潛在危害判定,這種決策更像是風險治理與濫用防護的主動取向,而不是只考慮外部監管。

Q2:安全評估會影響模型在企業端的導入嗎?

會,而且會變成採購規格。企業越來越需要「可驗證」的安全資料與上線後可追溯的機制。

Q3:如果我們現在已在用 LLM,要怎麼補強?

從審計與紅隊測試補起來:先確認系統是否能阻斷可操作輸出,再把限流、回滾與告警串起來。

參考資料與延伸閱讀

- Anthropic:Claude Mythos Preview System Card(安全評估文件)

- Euronews:為何 Mythos Preview 不適合公開發布的報導重點

- Decrypt:安全報告與風險評估的媒體整理

- Forbes:為何 Anthropic 不讓任何人使用(背景分析)

下一步建議:如果你希望我們協助你把「安全評估」變成內部可用的測試與上線流程,直接用下方按鈕聯絡。

Share this content: