AI威脅企業準備度是這篇文章討論的核心

AI 威脅正在靠近:我們為什麼到 2026 年仍「不太準備」,以及企業該怎麼補洞

快速精華

- 💡核心結論:AI 風險不是「未來才會發生」。當濫用、偏誤與安全漏洞疊在一起,治理缺口就會直接變成成本、合規壓力與信任崩塌。

- 📊關鍵數據(2027 年與未來預測量級):AI 相關硬體與軟體市場在 2027 年可能達到 約 7800 億~9900 億美元(0.78~0.99 兆美元),這代表投資與落地速度只會加快。Bain 的研究亦提到該市場 40%~55% 的年增速區間(時間尺度覆蓋 2024~2027)。

- 🛠️行動指南:用「風險地圖 + 安全指標 + 供應鏈檢核」三件套,把濫用風險、偏誤風險、安全漏洞風險各自落到責任人與驗收項目。

- ⚠️風險預警:如果你只做模型能力評估,卻沒有把資料、提示策略、第三方元件與監控告警納入,2026 年很可能不是「出事才補」,而是「被迫補」:成本更高、影響更廣。

引言:我觀察到的「準備度落差」

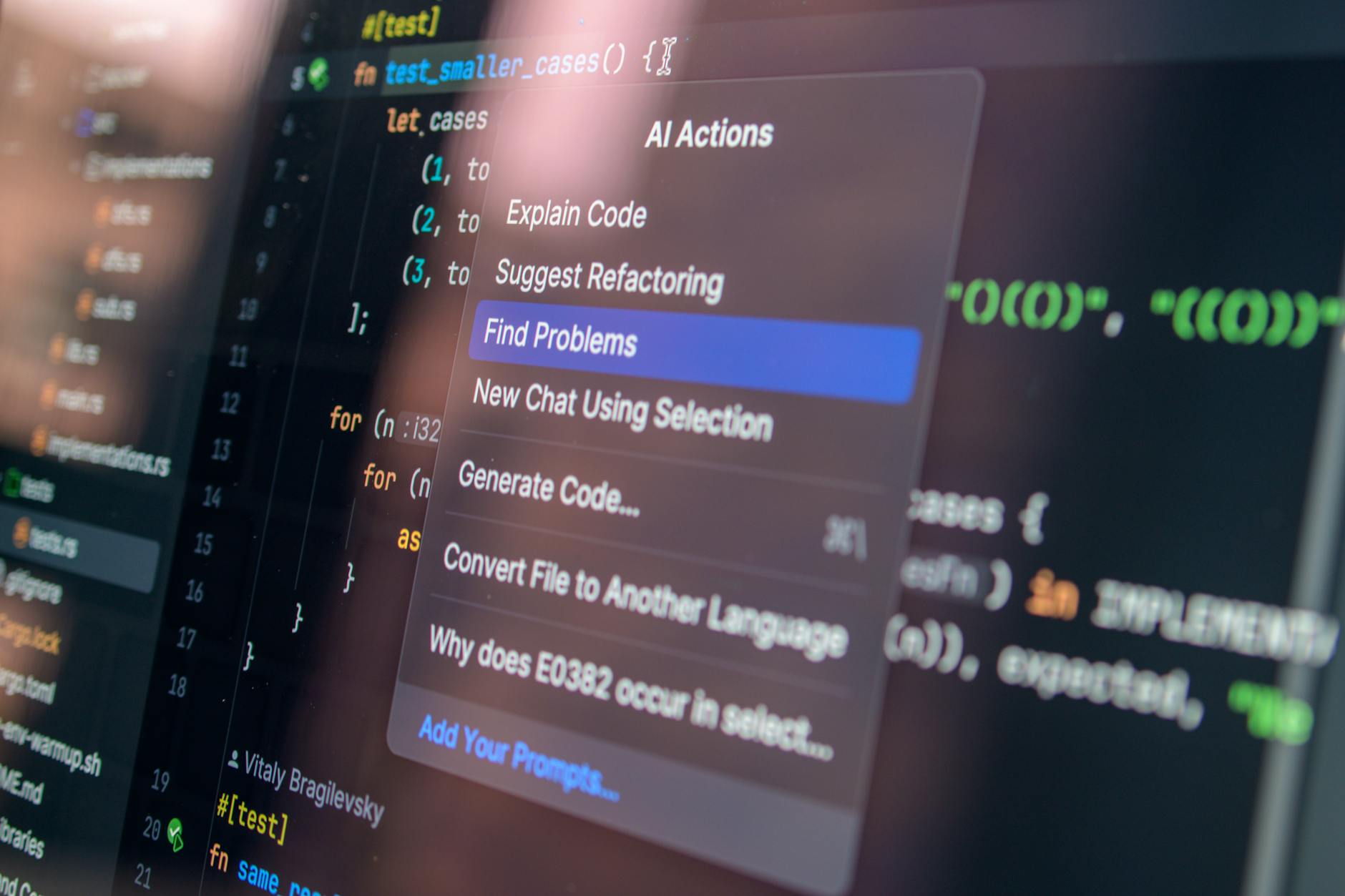

我最近把幾家團隊的 AI 專案節奏看了一輪,最刺眼的不是模型跑得快不快,而是「出了問題要找誰」這件事常常還沒寫清楚。你會看到同樣一套風控口號,有的團隊把它變成流程,有的團隊只留在簡報裡。這也是參考新聞《An AI threat looms, and we are not prepared》(The Wenatchee World)的核心焦慮:社會面對 AI 的快速進步,準備度並沒有跟上,風險包含濫用、偏誤與安全漏洞,還需要更強的治理與安全協定。

說白一點:AI 的速度比治理快,落地比驗證快。到 2026 年,這個落差會被放大成「營運風險」。尤其當預期越來越像常態——越多人把 AI 塞進客服、內容產線、內部流程,自然也越多人把錯誤、偏誤與弱點帶進去。

為什麼 AI 的濫用、偏誤與安全漏洞會同時變成 2026 的商業風險?

濫用、偏誤、安全漏洞是三個看似分開的名詞,但在真實專案裡,它們常常會互相咬在一起。先談濫用:當模型能快速生成文字、程式或影像,攻擊者不需要昂貴的人力,就能做「大量但低成本」的嘗試。接著是偏誤:偏誤不一定是明顯的歧視,更多時候是資料分佈偏移、標註品質差、或評估指標只看整體準確率、不看子群體表現。最後才是安全漏洞:包含提示注入、越權存取、供應鏈元件脆弱性、以及模型輸出不可控的風險。

你可以把它想成一個簡化版的因果鍊:能力提升 → 使用量上升 → 觸發場景變多 → 攻擊面變大 → 治理承壓。當市場仍在加速投入(例如市場預測 2027 年 AI 相關市場約 0.78~0.99 兆美元量級),企業就很容易為了搶進度而延後安全驗收。

觀察一個現象:很多團隊會把「偏誤」當作品質問題,把「安全漏洞」當作資安部門的事,但實際上當你把模型接進流程(例如:自動審核、客服回覆、或合規判斷),偏誤會直接觸發客訴與法務風險;濫用會觸發濫用監控缺口;安全漏洞則會把整個系統變得可被探測與操控。

治理沒到位,會讓企業在 2026 年遇到什麼「不可逆」卡點?

參考新聞的提醒很直接:社會與組織對 AI 危害的準備不足,需要強健治理與安全協定。把這句話翻成企業語言,最常見的卡點有三個。

第一,責任切不清楚。當事件發生(例如輸出含敏感資訊、或出現明顯偏誤),你要在數小時內回答:是模型問題、資料問題、提示策略問題、還是流程使用方式問題?沒有治理設計的團隊,會先吵架,再補文件。

第二,評估只看單次表現。很多測試只測離線品質,不測上線後的對抗行為與漂移。AI 的攻擊面會隨使用情境改變:同一模型在不同提示模板、不同權限設定、不同資料連接方式,風險會跟著變。

第三,供應鏈安全被低估。企業常把安全焦點放在「自家模型」,但實務上還有第三方 API、向量資料庫、RAG 檢索流程、以及前後端的權限與日誌。

一句好用的話:治理不是文件,是可執行的控制點。你要能在「需求評審」階段就拒絕不安全的方案,而不是在「出事後」才開始。

AI 安全風險怎麼一路滲到產業鏈:從模型到資料中心,再到客戶服務?

AI 安全不是只有模型端的事,它會一路影響產業鏈的成本結構與交付方式。先看上游:當市場快速擴張,算力、資料中心與相關軟硬體也會被迫加速部署。這意味著更多系統要接入更多資料與更多工具。從市場量級來看,Bain 對 2027 年的預測(0.78~0.99 兆美元)代表資金與專案會持續上量,安全驗收如果一樣沿用「小規模試驗」的做法,就會不夠用。

接著看中游:企業會把模型包進各式產品(內部助理、內容生成、資料分析、合規輔助)。一旦把輸出用在決策流程,偏誤就會變成「業務結果」;安全漏洞就會變成「系統可被操控」。此外,模型輸出不可控會讓監控需求變得更硬,日誌、追蹤、與回溯流程會吃掉工程資源。

最後看下游:客服與終端使用者會成為「風險放大器」。當使用者用錯提示、或惡意地觸發特定輸出,系統若沒有安全策略與降級機制,就會把錯誤擴散到更多對話、更大範圍。

2026 企業怎麼做:可量化的行動指南(含 Pro Tip)

Pro Tip:把「安全」當成需求規格,而不是測試後才補的貼紙

真正有效的做法是:你要在上線前就定義「可接受風險」,並把它寫成可驗收條件。像是:敏感資訊外洩的最大允許率、偏誤在關鍵子群組的容忍範圍、以及可疑行為的告警時延(例如從觸發到封鎖/降級的最大秒數)。這樣治理才會變成工程與流程的一部分。

🛠️行動指南 1:做一張風險地圖(Risk Map),不是只做清單

把濫用、偏誤與安全漏洞各自拆成「觸發條件 → 影響範圍 → 控制方式 → 驗收指標」。你會發現很多看似抽象的問題,都可以落在具體指標上。例如偏誤可以用子群體表現衡量;濫用可以用對抗提示測試與速率限制驗證;安全漏洞可以用威脅建模與權限檢核驗證。

🛠️行動指南 2:用「三層監控」把問題抓在上線前後

三層監控指的是:輸入層(提示與用戶行為)、推理層(模型輸出特徵)、與輸出層(敏感內容過濾與降級)。如果你只做輸出層的過濾,攻擊者仍可能利用上下文或格式漏洞導致模型繞過安全規則。

🛠️行動指南 3:把供應鏈納入驗收(第三方不是免責牌)

把第三方 API、資料庫、RAG 檢索與鑑權寫進同一套安全驗收。當市場規模持續成長(投資與部署只會更快),供應鏈風險也更可能在規模化後突然爆發。

⚠️風險預警:你可能以為自己在控制,但其實是「延後爆點」

如果你的流程是:先上線、再補防護、再做事後審查——那就是把風險延後。延後不是解決,是把問題搬到更高的代價上:更高的修補成本、更高的合規壓力、更大的用戶信任波動。參考新聞點出的「不預備」就是這種體感:當危害變得更容易、發生更快,組織若沒有治理與安全協定,會輸在節奏。

如果你想把這套指南落地到你的專案,我們可以協助你做一次「風險地圖 + 驗收指標草案」的盤點工作。

FAQ:你最想問的 3 件事

2026 年 AI 的主要風險會是什麼?

參考新聞把焦點放在濫用、偏誤與安全漏洞;而真正讓事情變糟的,是組織對這些風險的準備與治理協定不夠強。

企業要怎麼把 AI 安全變成可落地的流程?

把安全變成需求規格:做風險地圖、定義可驗收的安全指標、上線後用輸入/推理/輸出三層監控,並建立觸發後的降級或封鎖回滾機制。

為什麼 AI 市場快速成長會放大安全壓力?

因為使用量與部署速度上去後,觸發場景變多、攻擊面更大;若安全驗收沒有跟上規模化節奏,就會從「小問題」變成「系統性成本」。

CTA 與參考資料

想要把「AI 風險警報」變成你們的實際控制點?我們可以協助你做一份可直接交付給管理層與工程團隊的「AI 安全治理草案」。

參考資料(權威來源)

Share this content: