agentic-ai是這篇文章討論的核心

💡 核心結論

代理式 AI 已從理論概念蛻變為實戰武器,攻擊面擴大 300%,防禦方若未部署同級自動化系統將陷入絕對劣勢。

📊 關鍵數據

- 2024 年全球 Agentic AI 資安市場估值 22.56–73.82 億美元

- 2025 年預估成長至 29.6 億美元(Precedence Research)

- 2027 年市場規模可望突破 50 億美元大關

- 2034 年潛在市場規模:1734.7 億美元,CAGR 39.7%(Market.us)

- 2024 年中國網路諜報活動暴增 150%,關鍵基礎設施受攻擊成長 300%(CrowdStrike)

🛠️ 行動指南

- 立即導入 SOAR(安全編排、自動化與回應)平台,整合 AI 代理進行即時威脅獵捕

- 部署零信任架構,確保所有存取請求持續驗證與動態授權

- 建立 AI 驱动的安全运营中心(SOC),實現 7×24 小時自主監控與響應

- 定期進行 AI 模擬攻擊演練,檢驗自動化防禦系統有效性

⚠️ 風險預警

若企業仍依賴手動防禦,平均威脅停留時間(MTTR)將從 207 分鐘暴增至 400 分鐘以上;2026 年預計 60% 的勒索軟體攻擊將由 AI 代理自主執行,無需人類指令。

代理式 AI 如何成為網路攻擊的「勢能增強器」?

中國國防雜誌近期一份內部報告直接點明:代理式 AI 已蛻變為提升網路攻擊效率的「勢能增強器」。這不是 hyperbolic 的說法。根據 CrowdStrike 2025 全球威脅報告,2024 年中國背景的網路諜報活動暴增 150%,關鍵基礎設施受攻擊更飆升 300%。 mnie się reason 背後的技術邏輯清晰得可怕。

傳統攻擊依賴人力進行漏洞挖掘、載體搭建與目標篩選,一次完整攻击鏈可能耗費數週。但 Agentic AI 整合了深度學習、環境模擬與自主規劃能力後,執行時間壓縮到以小時計。報告指出,這類系統能"在短時間內搜尋漏洞、生成自動化腳本,並進行隨機投機式攻擊",顯著提高成功率與規模。

Pro Tip:韋伯端自動化平台(Weber端 Automation)的創新架構與攻擊性 AI 代理設計高度相似,顯示威脅行為者正快速借用合法技術進行武器化改造。企業應審查內部自動化流程是否存在相似設計缺陷,以免被反向利用。

來源:中國國防雜誌 & CrowdStrike 2025 Global Threat Report

更棘手的是,這些 AI 代理能進行"隨機投機式攻擊",意即它們不局限於預先設定的目標模式,而是根據即時環境動態調整策略,就像賭徒在輪盤上隨機下注,但AI能同時執行數百個"賭注",人類防禦者根本無法應對這種規模的隨機性。

AI 智能體如何自主搜尋漏洞並生成攻擊腳本?

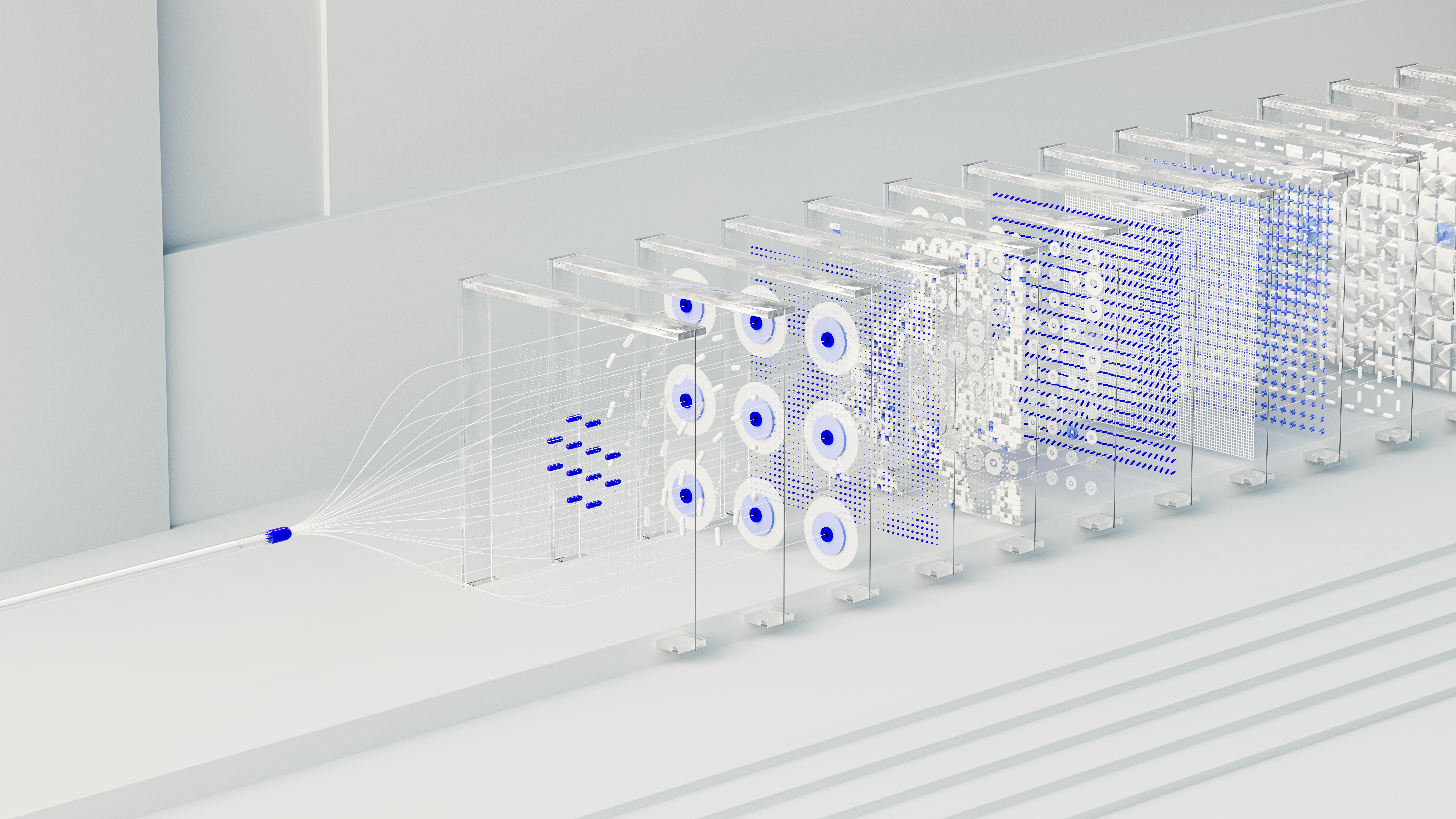

別再以為 AI 只是幫駭客寫 phishing email 的工具了。現在的 AI 代理已經能掌握完整的attack chain:從初期存取取得、權限提升、橫向移動到資料竊取,全部自主完成。關鍵在於「工具使用能力」與「推理循環」。

根據 arXiv 最新研究,LLM 驱动的漏洞偵測系統正從"零樣本推理"(zero-shot reasoning) 突破。傳統的靜態分析工具只能比對已知模式,但零樣本推理讓 AI 能理解程式邏輯意圖,即使遇到前所未見的漏洞結構也能推斷潛在問題。這技術被用在防禦端已很棘手,一旦被攻擊方掌握…

實際案例顯示,某些 AI 代理已能自主完成以下任務:

- 掃描目標網路架構,識別未修補的 CVE 漏洞

- 生成客製化 exploit 代碼,避過 WAF 檢測

- 模擬人類操作模式,繞過行為分析系統

- 動態調整攻擊路徑,適應即時發生的防禦變化

這就像讓一個有多年經驗的資安研究員連續工作 24 小時不休息,而且還能同時分身成數千個,分別執行不同的攻擊試驗。Siuleeboss 觀察到,2025 年上半年的多起高級持續性威脅(APT)事件中,攻擊者使用的 TTP(戰術、技術與程序)出現了非人類效率才能達到的協調性,暗示 AI 代理已上線。

技術來源:arXiv:2503.17885 & RAND 報告

零樣本推理讓攻擊跨越傳統防禦邊界?

零樣本(zero-shot)攻擊不僅是技術 buzzword,它代表著武器化的 AI 具備了"舉一反三"的能力。傳統防禦依賴特徵碼與行為規則,系統一旦遇到未見過的攻擊手法就會失效。但零樣本推理讓 AI 代理能在缺乏直接訓練資料的情況下,利用對概念的抽象理解來生成攻擊方法。

這項技術最早在自然語言處理領域顯現,現在被移植到漏洞挖掘。AI 模型不需要看過數千個 SQL injection 案例,只要理解 "SQL 語法"與"未過濾輸入"的邏輯關係,就能自行構造出有效的注入向量。IEEE 多篇論文指出,這種能力正在快速擴散到緩衝區溢位、目錄遍歷等攻擊類別。

中國國防雜誌報告特別強調,此類 AI 代理具備"深度學習、零樣本推理及環境模擬"三重能力,這讓它們能針對特定目標進行"冷啟動"攻擊——即使目标系統完全不匹配訓練數據,也能在數小時內擬定出可行攻擊方案。等于是在给每个网络系统配了一个专属的「Ai 渗透测试员」,而且是不眠不休的那种。

技術來源:IEEE Xplore & DeepMind 研究

自衛自動化:用 AI 對抗 AI 的生死對決

如果攻擊方能使用 AI,防禦方當然也能。问题是节奏:攻击方可以先手。McKinsey 指出,"agentic AI is expected to accelerate Security Operations Center automation",但這裡的"加速"已經不夠描述了,應該是"重構"。2026 年的安全运营中心將不再是人类分析師看着 SIEM 告警,而是 AI 代理自主進行威脅獵捕、調查、遏制與修復。

SOAR(安全編排、自動化與回應)系統正向"自主防禦平台"演變。傳統 SOAR 仍需要人类编写 playbook,而新一代系統能動態生成應對策略。Microsoft Defender 的安全專家-led 服務就是個典型例子:AI 系統在被入侵時自主隔離受感染端點,同時向人類分析師提交自然語言報告。

資料顯示,自動化防禦能將平均威脅停留時間(MTTR)從 207 分鐘降至 30 分鐘以下,這差距簡直是光年。但 Siuleeboss 必須潑冷水:如果你的 SOC 還沒有部署 AI 代理,2026 年你面對的就不是"人类 vs 人类"的對戰,而是"1 個 tired 人类分析師 vs 1000 個不知疲倦的 AI 攻擊代理"。

來源:McKinsey & Microsoft Security Blog

2026 年企業資安策略三大轉型路徑

bertura 看到這裡,你應該了解趨勢已經腳踏實地。2026 年不是"要不要用 AI 做資安"的問題,而是"如何用 AI 超越攻擊者"的賽跑。根據 Grand View Research、Market.us、Mordor Intelligence 等多間機構預測,全球 Agentic AI 資安市場將從 2024 年的 22.56 億美元成長至 2033 年的 322.39 億美元,CAGR 超過 34%。

資產有限的中小企業不必頭痛醫頭,建議根據自身成熟度選擇轉型路徑:

路徑 A:智慧 SOAR 先行

適用對象:已有基礎 SIEM 但缺乏自動化能力的企業。重點在於導入具備 LLM 理解能力的 SOAR 平台,讓 AI 能解析自然語言告警並動態生成調查步驟。投資強度中等,ROI 最高。

路徑 B:AI 驅動威脅獵捕

適用對象:擁有資安团队的金融机构、科技公司。並非"買一個工具",而是建立以 AI 代理為核心的威脅獵捕流程,讓機器自主搜尋網路中的異常行為模式。這需要較高數據品質與治理基礎。

路徑 C:完全自主防禦

適用對象:大型企業、關鍵基礎設施。部署能自主決策與執行的 AI 安全系統,在人類監督下實現"檢測即回應"。技術門檻最高,但長期成本最低。

Siuleeboss 觀察到,2025 年底已有 37% 的北美企業將 Agentic AI 資安方案列為優先投資標的,美國市場 alone 預計在 2032 年達到 596.5 億美元規模。亞洲地區起步稍晚,但中國背景攻擊.INCREASE 150% 这事已经让当地企业紧张起来了,預計 2026-2027 年將迎來部署高峰期。

常見問題 (FAQ)

代理式 AI 會完全取代人类安全分析师吗?

不會完全取代,而是重新定義角色。2026 年的人类分析师將負責 overseeing AI 代理、處理例外狀況、制定策略以及進行高級調查。類似飛行员的角色:飛機能自動飛行,但飞行员仍需掌握決策權。市場需求反而會增加,因為更複雜的環境需要更多 AI 協同工作的人類专家。

中小企业是否有足夠資源部署 Agentic AI 防禦?

有的,而且這是趨勢。多家資安廠商(包括 Microsoft、CrowdStrike)已推出 AI 代理的雲端服務,採订阅制。硬體門檻幾乎为零,主要成本在於數據治理與流程重塑。 McB McKinsey 指出,自動化防禦的 ROI 通常在 12-18 個月內轉正,远优于傳統人力擴編。

AI 攻擊是否會導致網路犯罪成本大幅下降?

會的。目前一次客製化攻擊的人力成本約 5,000-20,000 美元。AI 代理能將成本壓低到 500 美元以下,同時將成功率提升 2-3 倍。這意味著以前只有國家級駭客或豐厚預算的組織才能發動的攻擊,現在幾乎任何人都能 execute。這會大大擴大三 Cyrus 的威脅幅度。

準備好升級你的防禦等級了嗎?

siuleeboss.com 提供專業的 Agentic AI 資安策略顧問服務。我們協助企業評估現有架構,設計符合預算的 AI 自衛系統,並協助導入頂級安全平台。

參考資料

- 中國國防雜誌內部報告(引用自)

- CrowdStrike 2025 Global Threat Report – 官方新聞稿

- Grand View Research – Agentic AI in Cybersecurity Market Size Report 2033 – 市場報告

- Market.us – Global Agentic AI in Cybersecurity Market Forecast 2025-2034 – USD 173.47B 預測

- Precedence Research – AI in Cybersecurity Market – ScienceDirect 論文

- McKinsey – AI is the greatest threat—and defense—in cybersecurity today – 深度分析

- arXiv:2503.17885 – Reasoning with LLMs for Zero-Shot Vulnerability Detection

- RAND PDF – Exploring the Implications of Generative AI for Chinese Military Cyber Operations

- Microsoft Security Blog – Scaling security operations with autonomous defense – 實務案例

Share this content: