英國金融監管評估是這篇文章討論的核心

目錄

快速精華(Key Takeaways)

這則消息其實不是在嚇人,而是在告訴你:2026 年「會說話」的模型,會被迫進入「要負責、要可驗證」的金融監管節奏。

- 💡核心結論:英國監管正把 Anthropic 新模型納入跨機構風險評估,重點不是模型是否厲害,而是可能如何被濫用、資料會不會外洩/被帶歪、偏見會不會放大,以及對市場穩定性的影響。

- 📊關鍵數據(2027 & 未來預測量級):全球 AI 市場預計仍將以「兆美元等級」擴張,帶動金融服務中的 AI 導入加速;但同時,金融監理也會同步把測試、稽核、供應鏈安全要求變成標配。你可以把趨勢理解成:AI 規模越大,合規與安全測試成本就越高、越早介入。

- 🛠️行動指南:企業別等監管出拳;先做「模型使用情境盤點→資料流稽核→輸出可控性測試→濫用紅隊→記錄與申訴機制」。

- ⚠️風險預警:語意生成能力強=資訊操縱與誤導的敘事能力也更強;一旦被拿去做市場訊息影響、或在訓練/提示資料上踩到隱私與偏見雷區,就會把風控成本推到高位。

引言:我看到的那個訊號

我在整理這則新聞時,第一反應不是「又有新模型了」,而是:英國金融監管機構的語氣明顯在往可操作風險靠攏。用比較不那麼官方的講法就是——他們不是等事情發生才開始救火,而是先把可能會惹麻煩的環節拿出來一個個問清楚:模型的文字能力會不會被拿去搞操縱?資料隱私怎麼守?偏見會不會在金融語境裡被放大?甚至,模型的輸出是否可能碰到「市場穩定性」那條線。

報導提到監管單位準備和模型開發方會面,研擬合規框架,並以風險評估報告作為方向依據;這種動作更像是把監管從「概念討論」推進到落地驗證。而對企業來說,真正的壓力不是模型本身,而是你得證明:你怎麼用、用在哪裡、怎麼控、怎麼留痕。

為什麼英國金融監管要急著評估 Anthropic 的 Claude 3/4?

根據《金融時報》相關報導,英國金融監管機構正在加速評估 Anthropic 最新 AI 模型的風險。重點討論的並不是單純的「準確率」,而是模型進入金融場景後可能引發的系統性問題:潛在濫用、資料隱私、偏見,以及對金融市場穩定性的影響。

你可以把這件事拆成兩個層次:

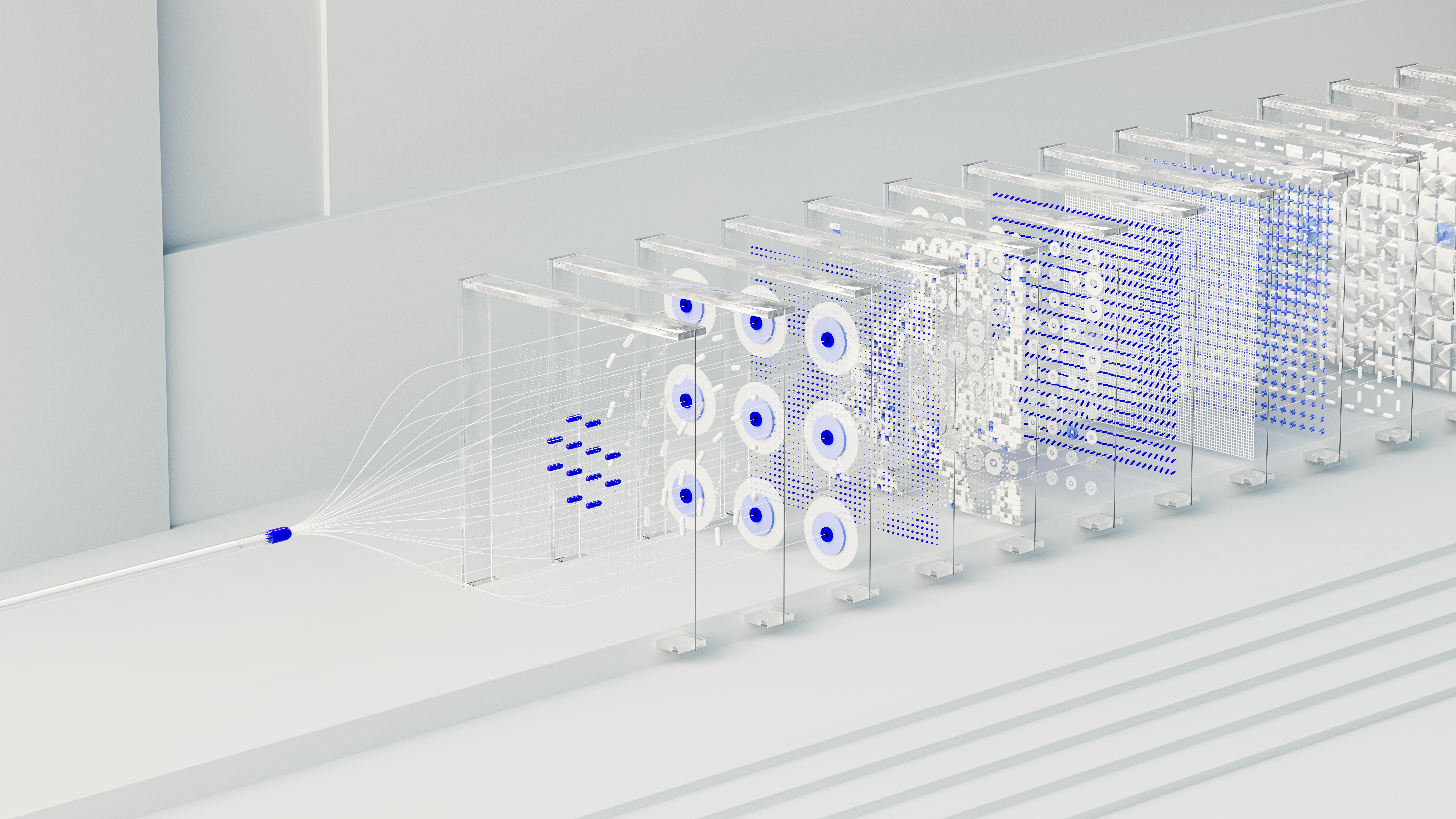

- 層次 1:能力導向→用途導向。Claude 3/4 系列在自然語言推理與金融應用上表現突出,代表它能更好地把複雜資訊「講得像真的」。但監管會追問:當能力強到能編織可信敘事時,濫用的門檻就會下降。

- 層次 2:單點風險→系統風險。金融市場不是只有「一家公司」的事情。若模型輸出影響投資者行為、媒體訊息、或交易節奏,可能造成市場情緒偏移;而這就碰到「金融市場穩定性」的議題。

所以監管才會安排與模型開發者會面,目的通常是把「責任邊界」與「技術風控」對齊:模型能做什麼、不能做什麼?在你們的產品/服務流程裡,哪些控制能被驗證?哪些情況需要禁止或升級到人審?

濫用、隱私、偏見與市場穩定:風險到底卡在哪個環節?

這裡把報導的重點翻成「工程會遇到的真問題」。因為監管在意的是你能不能證明你真的控住了。

1) 濫用:語意生成太強,反而容易被拿去「帶風向」

Claude 這類模型的優勢是語義推理與文字生成。對金融場景而言,這會讓兩種行為更容易被自動化:偽造可信的市場訊息(例如看似理性的解讀)、以及誘導性的內容分發(大量生成、不同版本針對不同受眾)。監管因此擔心模型的潛在滥用,尤其是在市場訊息影響投資決策的環節。

2) 資料隱私:不是只有「有沒有洩漏」而已

資料隱私的風險通常來自幾條鏈路:輸入端(提示/文件)、上下文記憶(聊天紀錄、工作區資料)、以及輸出端(摘要、引用片段、重述敏感資訊)。監管提到資料隱私疑慮,代表他們要看的不只是一個「違規外洩」的事件,而是整套流程的控制:資料如何進、如何被處理、如何被清除或限制。

3) 偏見:金融領域的誤差會變成不對稱的傷害

偏見不一定是那種很直觀的歧視語句;在金融語境裡,它可能以更隱性的方式出現:風險評估語氣偏向某類產業、對不同客群給出不同的推論路徑、甚至把不完整資訊「講成完整」。而報導點名偏見,意味監管會在合規框架裡要求更系統性的測試與治理。

4) 市場穩定性:最難的部分是「外溢」

市場穩定性不是看單一模型輸出「像不像真」。監管更在意的是:如果大量用戶/機構採用類似的模型工具,那些輸出是否會造成同質化決策、放大羊群效應,或在短時間內引發資訊擾動。這就是為什麼報導說他們會評估對金融市場穩定性的影響,並以風險評估報告確定監管方向。

合規框架怎麼長出來:監管會跟模型開發者談什麼?

報導提到監管單位計劃與模型開發者會面,並制定合規框架,且會透過風險評估報告確定監管方向。這通常意味會談的內容不會只停在「你們怎麼說」而已,而會更偏向你們「怎麼驗證」。

以英國金融監管的公開思路來看,FCA 與英格蘭銀行等單位強調用現有規則、採證據導向、平衡效益與風險的方式來看 AI 在金融服務中的適用(你可以參考 FCA 的 AI 相關路徑與方法論)。同時,監管體系也會把 AI/ML 的風險納入既有的治理與監督架構。

把「會談內容」具體化,你可能會被問到這幾類問題:

- 可控性:模型在高風險提示下如何限制輸出?有沒有分類分級(例如金融操縱/不當建議類)?

- 資料治理:訓練與部署階段用到哪些資料?隱私保護做了哪些?是否能追溯資料流?

- 偏見測試:如何評估不同族群/不同情境的偏差?測試流程是否可重現?

- 安全測試:是否有紅隊/滲透測試、輸出安全評估、以及濫用偵測機制?

- 稽核與留痕:事故發生時如何定位(log、版本、提示、策略、回滾)?

如果你是企業端,你要準備的不是「承諾」,而是材料:測試報告、系統架構、資料流程圖、風險評估文件、以及必要的監控與申訴機制。這會直接影響你在供應鏈上的「被採用程度」。

2026 以後的產業鏈會怎樣重排:你會看到哪些「新規格」?

這裡講白一點:當金融監管開始把大模型納入風險評估,供應鏈會被迫升級。不是所有公司都能跟上,但「必做清單」會迅速成為新常態。

可能的重排方向(用未來推導,但仍以本則新聞的監管邏輯為核心):

1) 模型供應商:透明度與安全證據會變成賣點

模型端不只要展示能力,還要提供系統卡/安全評估資訊、濫用偵測、以及如何降低偏見與隱私風險的策略。Anthropic 自己也在透明中心與 system cards 文檔中整理能力與安全評估資訊,你可以把它視為供應商在「證據化」路徑上的努力:Anthropic Model System Cards。此外,其安全文章也談到如何偵測與反制濫用行為:Detecting and countering misuse of AI (Aug 2025)。

2) 金融機構:從「用工具」變成「用控制」

金融機構會更在意的是:模型輸出是否有風控閘門?是否需要人審?如何避免模型把不確定訊息說得太確定?以及,如何在事故時快速定位。英國 FCA 也公開提到其 AI 方法以平衡效益與風險、並採證據導向的方式:FCA: AI and the FCA: our approach。

3) 服務商/整合商:會被要求提供稽核友善的「交付物」

系統整合商的價值會轉向:你交付的不是一個可用聊天介面,而是可稽核的系統。例如資料流圖、權限控制、日誌保留策略、測試報告、以及模型版本管理。這也會改變專案估價方式——安全與合規工時會更早進場。

4) 監管與市場:會出現更快的「壓力測試」節奏

新聞指出監管準備用風險評估報告確定方向,代表監管會持續迭代。對市場來說,短期可能帶來產品上架延遲或功能限制;長期則是建立一套可被驗證的高標準,推動產業朝「可信 AI in finance」集中。

Pro Tip:把風險評估做成可落地的流程(不是文件遊戲)

如果你明天就要上線一個金融用 LLM 功能,照下面走,會比「等監管來看你」更省命。

步驟 A|先做情境分級:哪些功能算高風險?

以新聞的四大關注點為骨架:濫用、隱私、偏見、市場穩定性。把你的功能映射到這四類風險,通常會發現:越靠近投資決策/市場資訊解讀,越需要嚴格控制。

步驟 B|資料流稽核:把「資料怎麼走」畫出來

你需要一張清楚的資料流程圖:輸入來源、是否包含個資/機敏、上下文暫存策略、輸出儲存規則、以及刪除/過期機制。監管很愛這種可追溯性。

步驟 C|紅隊測試:把「濫用」變成你能量化的指標

不要只測正常聊天。要測:

- 能不能把模型引導成市場誤導敘事?

- 能不能透過提示竊取敏感內容(越權/回顯機制)?

- 對不同措辭是否出現偏見放大(例如風險語氣差異)?

步驟 D|留痕與回滾:事故時你必須能找到根因

保留 log 的粒度要夠用:至少包含模型版本、提示/系統指令版本、策略開關、輸出版本與審核結果。沒有這些,事故通報會變成猜。

步驟 E|把「合規」綁到工程 CI/CD

把測試報告、風險閘門、策略策略化(policy as code)納入部署流程。這樣你每次模型更新都能自動重跑必要測試,而不是手工翻文件。

FAQ

1) 監管到底是在怕模型「太會寫」,還是怕「太難管」?

更準確是兩者一起。語意生成強會降低濫用門檻;同時它也讓控制與驗證更需要工程化(例如輸出閘門、紅隊測試、留痕)。

2) 偏見在金融領域會怎麼變成實際損害?

偏見可能以語氣、推論路徑、風險建議差異呈現;而金融決策對誤差敏感,偏差一旦被放大,就會造成不對稱的影響。

3) 如果我的團隊沒有強大的合規資源,怎麼開始?

先從情境分級與資料流稽核開始,接著用最小可行紅隊測試驗證控制有效性;把 log 與版本管理補起來,最後再把測試與策略接到部署流程。

CTA 與參考資料

你現在要做的,不是等監管來宣判,而是先把「可驗證的風險控制」做出來。只要你願意,我們可以幫你把新聞裡的四大風險點,落到你的產品與流程:包含資料流稽核、紅隊測試設計、輸出控制策略、以及合規文件骨架。

權威參考(真實存在連結)

- FCA:AI and the FCA: our approach

- Anthropic:Model System Cards

- Anthropic:Detecting and countering misuse of AI

- Bank of England / PRA:Artificial Intelligence and Machine Learning(監管公開文件入口)

溫馨提醒:上述合規與安全觀點屬於風險導向的工程與治理建議,落地時仍需依你所在法域、產品範圍與實際合約承諾做調整。

Share this content: