AI網攻防禦是這篇文章討論的核心

⚡ 快速精華 Key Takeaways

- 💡 核心結論:Booz Allen 2026報告確認,AI驅動的網路攻擊已超越人類防禦團隊的應對能力,威脅行為者採用AI的速度比防禦者快上數倍。

- 📊 關鍵數據:全球AI網路安全市場預計從2026年的580億美元飆升至2035年的3,620億美元;全球網路犯罪成本2025年已達13兆美元;關鍵基礎設施攻擊事件自2023年起累計超過1,942起。

- 🛠️ 行動指南:企業必須升級至自動化防禦系統、部署即時預警機制,並導入自學型AI安全模型,才能跟上攻擊者的腳步。

- ⚠️ 風險預警:工業互聯網、能源、交通等關鍵基礎設施鏈條正面臨持續且系統性的威脅,IT與OT系統被視為單一連貫目標。

引言:當AI攻擊速度超越人類反應

網路安全正在進入一個全新的階段——一個讓防禦者「心跳漏半拍」的階段。Booz Allen Hamilton在2026年發布的全球威脅情報報告,直接把話說得很白:威脅行為者採用AI的速度,比政府和企業快得多。這不是什麼「狼來了」的誇張警告,而是實打實的戰場現實。

想像一下這個畫面:你的安全團隊還在分析上一波攻擊的痕跡,AI驅動的攻擊載荷已經變形、擴散、潛伏到你的系統深處。機器學習可以自動產生多變且持續蔓延的攻擊向量,速度快到讓人類在前線的防禦人員只能望「網」興嘆。這不是科幻片,這是2026年的真實威脅格局。

Booz Allen的報告特別指出,政府機構、私營企業,以及它們所依賴的資訊科技(IT)和營運科技(OT)系統,都被攻擊者視為一個連貫的目標。換句話說,駭客不打游擊戰,他們打的是系統戰。而這套系統戰的背後,正是AI在撐腰。

AI攻擊為何讓傳統防禦崩盤?

傳統的網路防禦模式,基本上是「偵測→分析→回應」的線性流程。這套流程在人類主導的時代運作得還算順暢——直到AI把攻擊速度拉高了400倍。

Flashpoint在2026年全球威脅情報報告中,把AI形容為「現代威脅行為者的力量倍增器」。什麼叫力量倍增器?就是讓一個駭客能抵得上過去十個駭客的戰鬥力。AI可以同時對多個目標發動攻擊、即時調整攻擊策略、甚至在被發現後迅速變種潛伏,這些都是人類攻擊者做不到的。

更棘手的是,AI攻擊不只是快,還很「聰明」。機器學習模型可以分析目標系統的防禦弱點,自動調整攻擊路徑,甚至學習規避已知的防禦機制。這意味著,傳統的特徵碼比對、規則式防火牆,在AI攻擊面前就像是用蒸汽火車追高鐵——根本不在同一個量級。

🎯 Pro Tip 專家見解

根據IBM X-Force團隊在2026年威脅指數報告中的觀察,威脅行為者正在適應並執行以AI和數據為核心的攻擊策略。他們發現,攻擊者特別擅長利用AI來自動化偵察階段——這意味著在你發現被鎖定之前,AI已經完成了對你系統的全面掃描和弱點分析。防禦者必須意識到,現在的戰場是「AI對AI」,而不是「AI對人」。

關鍵基礎設施成為頭號靶場

Booz Allen的報告特別點名了幾個高風險領域:工業互聯網、能源系統、交通網絡。這些關鍵基礎設施之所以成為頭號目標,原因很簡單——破壞一個,影響百萬。

EuRepoC資料庫的統計數據令人咋舌:從2000年至今,全球已有超過1,942起針對關鍵基礎設施的網路攻擊,而且數據收集自2023年後更加系統化,意味著實際數字只會更高。SC Media的專家更直言,2026年關鍵基礎設施將成為網路戰的主要戰場,勒索軟體、OT入侵和地緣政治驅動的攻擊將在此交匯。

攻擊者的視角已經轉變:他們不再只盯著單一企業,而是把供應鏈視為一個整體。能源網的一個節點被攻破,可能影響整個區域的電力供應;物流系統的一個漏洞,可能癱瘓整個港口的運作。這種「以點破面」的攻擊策略,正是AI最擅長的。

更值得注意的是,攻擊者正在利用供應商關係和中國製造的網路設備來維持對關鍵基礎設施的持久存取。Booz Allen強調,這不是孤立的網路入侵,而是一場協調一致的國家級努力,目的是重塑全球競爭格局。

人才缺口與AI防禦的兩難

如果說AI攻擊是「矛」,那人才短缺就是讓「盾」變薄的元兇。2026年的數據顯示,全球網路安全領域有約480萬個職位空缺,網路安全勞動力需要增長87%才能滿足當前需求。亞太地區的情況最嚴峻,人才缺口高達340萬人。

這個缺口不只是「人」的問題,更是「時間」的問題。Booz Allen的報告指出,AI工具已經顯著縮短了防禦者對網路攻擊的回應時間。但問題是——攻擊者的速度縮減得更快。當你的安全團隊還在培訓新人、更新規則庫,AI攻擊已經完成了數十次變種。

LinkedIn上的專家分析得更直白:網路安全人才短缺不只是人力資源問題,而是全球企業的第一大策略風險。71%的雇主表示難以填補技能相關職位,而在AI相關的網路安全職能中,這個難度不僅反映了稀缺性,更反映了技能演進與人才供應之間的錯配。

🎯 Pro Tip 專家見解

KORE1的報告指出,解決人才短缺的關鍵不在於「找更多人」,而在於策略性招聘解決方案。企業需要重新思考安全團隊的技能組合——與其招聘更多「看監控螢幕」的人員,不如投資AI驅動的自動化防禦系統,讓有限的人力專注於高價值的威脅分析和決策。

這就帶出了一個兩難局面:企業需要更多人才來對抗AI攻擊,但人才供不應求;同時,導入AI防禦系統需要既懂網安又懂AI的跨界人才,這類人才更是鳳毛麟角。這是一個雞生蛋蛋生雞的問題,而解決方案可能不在「增加供給」,而在「改變需求」——用AI來補足人力缺口。

用AI對抗AI:新防禦範式崛起

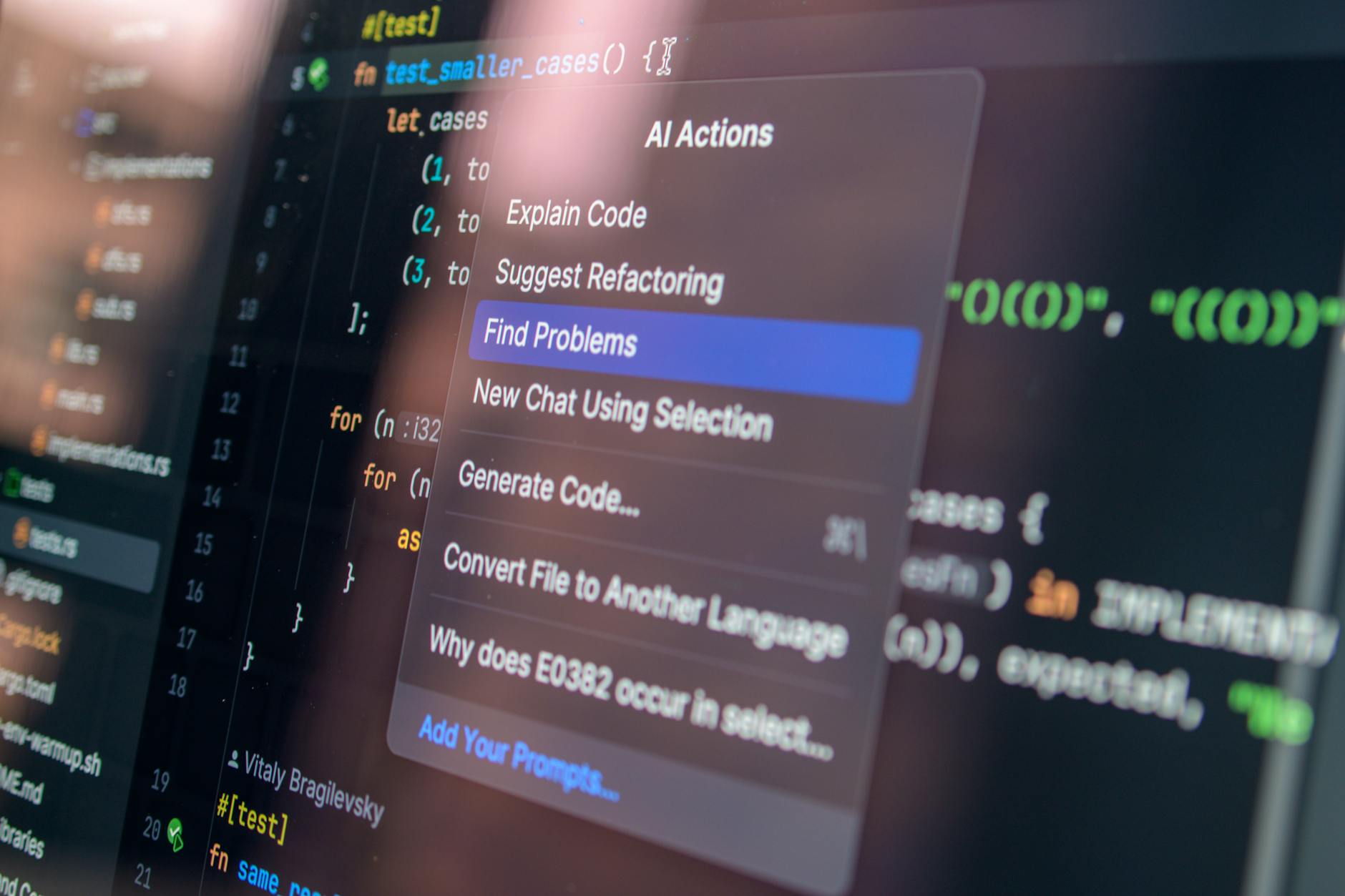

Booz Allen面對這個挑戰,給出的答案是:Vellox。這是一套AI原生的產品套件,口號很直白——「用AI對抗AI」。這些產品由精英網路操作員針對對手的攻擊手法進行訓練,旨在加速防禦行動。

這不是單一公司的策略,而是整個產業的轉向。CISA(美國網路安全和基礎設施安全域)與澳洲訊號局在2026年聯合發布了《AI在營運科技中的安全整合原則》,為關鍵基礎設施運營商提供了具體的AI安全指導。這份指南強調了治理架構和防護措施的重要性,試圖在AI帶來的效率與風險之間找到平衡。

NVIDIA則從硬體層面切入,推出了針對OT(營運科技)網路安全的AI解決方案。他們的思路是:在全球生態系統中部署AI驅動的保護,讓AI驅動的保護與卓越營運同步推進。這意味著,未來的關鍵基礎設施不只是「裝上AI」,而是「以AI為核心」來設計。

美國國家科學基金會(NSF)更進一步,在2023年成立了AI Agent-based Cyber Threat Intelligence and Operation Institute(ACTION),專門研究如何用AI代理來預測和緩解網路威脅。這個研究所獲得了1.4億美元的資助,顯示出政府對AI網安的重視程度。

市場層面的反應也很明顯。AI網路安全市場正在經歷一個拐點:2024年估值192億美元,預計到2030年將達到645億美元,年複合成長率22.8%。這意味著,不只是攻擊者在用AI,防禦者也正在大舉投資AI——這是一場AI之間的軍備競賽。

企業該如何佈局AI安全策略?

面對AI攻擊的現實威脅,企業不能只是「加強培訓」或「多買幾套軟體」。需要的是一個系統性的策略轉型:

第一步:盤點IT與OT的連接點。Booz Allen的報告強調,攻擊者把IT和OT視為單一目標,企業必須先搞清楚自己的「連接點」在哪裡。這些連接點往往是防禦最薄弱的環節,也是攻擊者的首選目標。

第二步:導入自動化威脅情報平台。傳統的威脅情報需要人工分析和關聯,在AI攻擊面前太慢了。自動化的威脅情報平台可以即時接收、分析、分發威脅資訊,讓防禦速度跟上攻擊速度。

第三步:部署自學型AI安全模型。這不是「買一套AI防毒軟體」那麼簡單。自學型模型需要持續學習組織的正常行為模式,才能識別異常。這意味著需要投入時間和資源來「訓練」你的AI防禦系統。

第四步:建立即時預警機制。Booz Allen警告,攻擊者採用AI的速度比防禦者快。這意味著,企業需要縮短從「發現異常」到「採取行動」的時間。即時預警不是發個通知那麼簡單,而是要能自動觸發預設的防禦措施。

第五步:考慮被動收入的安全服務。Booz Allen的報告特別提到,這個安全缺口為「創建可持續、被動收入的安全服務奠定了基礎」。這是一個商業視角:企業可以考慮將自己的安全能力產品化,為供應鏈合作夥伴提供安全服務,既創造收入,也強化整體生態系統的安全。

🎯 Pro Tip 專家見解

Cyber Security District在2026年的報告中指出,企業需要擁抱「技能導向招聘」而非學歷導向。在AI時代,真正有價值的是能夠操作AI防禦工具、解讀AI威脅情報、並做出快速決策的人才。這類人才可能來自非傳統背景——數據科學家、AI工程師轉網安,或者逆向工程高手。打破傳統的「資安科班」思維,是解決人才困境的第一步。

常見問題解答

Q1: AI攻擊真的比傳統攻擊快那麼多嗎?

是的。根據Booz Allen和Flashpoint的報告,AI可以將攻擊速度提升數百倍。傳統攻擊需要人類手動調整和變種,而AI可以自動產生多變的攻擊載荷,在數秒內完成分析和變形。這意味著,過去需要數天完成的攻擊演變,現在可能只需數分鐘。

Q2: 中小企業資源有限,該如何應對AI攻擊威脅?

中小企業不需要自建AI防禦系統,而是應該考慮託管式安全服務(MSSP)。許多MSSP已經導入AI驅動的威脅偵測和回應能力,可以為中小企業提供企業級的保護。重點是選擇有AI能力、且專注於你所在行業的MSSP合作夥伴。

Q3: AI防禦系統會不會產生誤報,影響正常業務?

這是AI防禦系統的一個真實挑戰。自學型模型需要時間來學習組織的正常行為模式,初期可能會有較多誤報。解決方案是採用「人在迴路」的設計——AI負責偵測和初步分類,人類專家負責確認和處理邊緣案例。隨著模型成熟,誤報率會逐步降低。

結論:從「追趕」到「預判」的防禦思維轉型

Booz Allen的2026報告敲響了一記警鐘:AI驅動的網路攻擊已經超越了人類防禦團隊的應對能力。這不是危言聳聽,而是戰場現實。當機器學習可以自動產生多變且持續蔓延的攻擊載荷,速度足以擊敗人類前線的安全人員,傳統防禦體系必須全面升級。

從自動化、即時預警到自學模型,企業需要的不是「更好的工具」,而是「全新的防禦思維」。關鍵基礎設施的防線正在告急,但危機也是轉機——那些能夠快速擁抱AI防禦範式的組織,將在這場AI軍備競賽中佔據先機。

戰場已經改變。問題不在於「要不要用AI」,而在於「能不能比攻擊者更快」。

參考資料

- Booz Allen – Threat Report: When Cyberattacks Happen at AI Speed

- Industrial Cyber – Booz Allen warns AI-driven cyberattacks outpace human-driven defenses

- CyberScoop – Attackers are exploiting AI faster than defenders can keep up

- CISA – Principles for Secure Integration of AI in OT

- IBM – Cybersecurity Trends 2026

- EuRepoC – Critical Infrastructure Tracker

- MedhaCloud – 75 Cybersecurity Statistics for 2026

- Global Growth Insights – AI in Cybersecurity Market Size 2026-2035

- National Defense Magazine – AI Enabling New Cyber Risks

Share this content: