n8n RCE 漏洞是這篇文章討論的核心

n8n 出現 CVSS 10.0 最高危 RCE 漏洞:工作流自動化該怎麼在 24 小時內止血?

快速精華:你現在就能做的 4 件事

先講重點:這次 n8n 被披露的 CVSS 10.0 遠端程式碼執行(RCE)漏洞,核心風險不是「你可能會被打」,而是 攻擊者可能把你現有的工作流節點,當成執行任意程式碼的舞台。所以處理要用「上線服務」的速度,而不是「等下週排程」的速度。

💡核心結論:修補要立即做;同時把「能夠被注入/觸發表達式或不隔離的評估情境」當成第一優先防守面。

📊關鍵數據(2027 與未來量級預測):自動化與工作流平台在供應鏈裡的滲透會持續上升。以安全與防護支出趨勢推估,到 2027 年,企業對應的安全自動化/應用防護支出可望進入「數百億美元」等級,而「工作流引擎的漏洞」會被列為高價值攻擊目標(這類事件通常帶來更多供應商修補節奏與審計需求)。若你的 n8n 是自架(self-hosted),你就等於把一個小型執行引擎放在網路邊界或內網高權限區。

🛠️行動指南:① 先確認版本是否落在受影響區間;② 立刻升級到官方提供的修補版本;③ 暫停/降權可疑或高風險工作流;④ 強制檢查表達式/節點設定,並把權限與觸發入口做最小化。

⚠️風險預警:一旦工作流被利用,可能造成 自動化流程被竄改、資料外流、甚至進一步影響到連接的裝置/雲端資源。而且因為工作流常常帶著 API Key、Webhook、內部存取權限,損失半徑會比單點漏洞更大。

我觀察到的第一現象:自動化其實是「高權限的管線」

我做過幾次內部演練(不是那種拿你資料去冒險的實測啦,而是觀察/推演工作流依賴鏈),最常見的狀況其實很一致:工作流引擎一旦能被操控,就會變成「可以批量調用你所有系統的鑰匙」。因為 n8n 這類工具常拿到的不只是資料讀取權,還可能是:

- 能觸發外部服務(Slack/Email/CRM/支付/工單)的 Webhook 權限

- 能讀寫資料庫、檔案、內部 API 的連線

- 能在節點運行腳本/表達式的執行上下文

所以當新聞指出這次有「遠端程式碼執行、CVSS 10.0、而且官方建議立刻升級」的漏洞時,你要用的不是傳統「打補丁就好」的心態,而是「把執行入口先關起來再說」的處理方式。

n8n CVSS 10.0 的 RCE 到底在你系統裡怎麼發生?

根據官方已釋出的安全建議(advisory),這次 n8n 的問題被歸類為 Critical:Remote Code Execution(RCE),且評分達 CVSS 10.0。重點在於:攻擊者「可能」利用該瑕疵,讓受影響節點執行任意程式碼;官方也明確提供修補方式,並透過 GitHub 更新取得修正。

從公開描述可整理出攻擊邏輯輪廓:漏洞位於 工作流表達式(expression)評估/動態資源控制相關機制;當表達式在不夠隔離的執行情境中被處理時,攻擊者就可能把惡意內容帶進去,最後達到「任意程式碼執行」。換句話講:你以為是工作流邏輯運算,結果那段運算被變成可執行的東西。

Pro Tip:專家視角—先抓「可被注入的表達式邊界」

我會把這類事件的優先順序排成:表達式/節點評估邊界 > 觸發入口 > 機器權限。因為 CVSS 10.0 的 RCE 通常不是單純網路層洞,而是「應用把不該執行的東西當成可執行」。所以你在升級之外,也要回看:哪些節點或欄位允許使用者輸入表達式?哪些工作流是由外部觸發(webhook)?你是否把過多權限綁在 n8n 執行帳號上?

數據/案例佐證(來源取向):NVD 與公開資安通告系統皆能查到此類 n8n RCE 的 CVSS 10.0 定級事件;例如 CVE 條目顯示影響與嚴重度資訊可對照官方 advisory 的修補版本建議。你可以從以下權威頁面核對:n8n GitHub Security Advisories、NVD(NIST National Vulnerability Database)。

為什麼「工作流被劫持」會直接變成裝置/資料的連鎖事故?

很多人處理安全事件會直覺把它當成「單點入侵」。但工作流平台的威脅模型比較像:它是協調器(orchestrator),而你手上握有的連線憑證就是燃料。

這次 RCE 的可怕之處在於:一旦攻擊者取得足夠控制,就可能在 n8n 的流程裡執行任意程式碼,然後用已存在的節點能力完成下一步,例如:

- 讀取環境變數或設定檔(常含 API Keys、DB 連線字串)

- 利用既有節點把資料送出去(例如 HTTP Request / Email / Slack / Webhook)

- 掃描或呼叫內網資源(因為 n8n 常在內網有「看得到就能打」的網路位置)

- 竄改後續任務(讓後門以工作流形式持續存在)

所以從 2026 年起,供應鏈安全的焦點會更聚焦於「執行引擎」與「流程自動化節點」的隔離、審計與最小權限。你會看到更多企業要求:

- 工作流平台的輸入/輸出審計(誰改了什麼、何時觸發)

- 執行節點的權限拆分(分割帳號/憑證)

- 更嚴格的模板與表達式策略(限制不受信任輸入)

講白一點:自動化越普及,攻擊者越喜歡它。因為用同一個入口,能連打多個系統。

24 小時止血:升級、回滾、鎖表達式,該按什麼順序?

官方已針對該漏洞提供修補與升級建議,而且 patch 可透過 GitHub 更新取得。你的落地順序我建議照下面做(偏實務、也比較不容易漏):

- 版本盤點(先做,不要跳過):確認你部署的 n8n 版本號,是否落在官方 advisory 提到的受影響區間。

- 立即升級到修補版本:以官方建議的修補版本為準;修補通常包含漏洞點的修正邏輯,並降低 RCE 風險。

- 升級前後做「工作流快照」:把關鍵工作流的設定(尤其含表達式/動態內容的節點)做備份,避免升級後排錯沒資料。

- 暫停高風險工作流、收斂觸發入口:先停外部 webhook 觸發的任務(或限流/限網段),把「最可能被利用的路徑」暫時關掉。

- 鎖表達式與權限最小化:把能輸入表達式的使用者/角色降到最低;把 n8n 執行用帳號的權限縮到剛好能跑的程度。

- 檢查異常行為:看工作流是否有非預期的執行、節點參數異動、以及外連請求(HTTP/Email/Webhook)。

如果你是自架(self-hosted),建議你把「升級流程」做成 SOP:例如維護窗口、備份、回滾策略、以及升級後的最小驗證清單。因為 CVSS 10.0 這種等級,通常就是「會被優先掃描、也會被嘗試利用」的那種。

行動呼籲:如果你現在就要把這件事落到你團隊的工作流治理流程裡,下面的按鈕直接聯絡我。

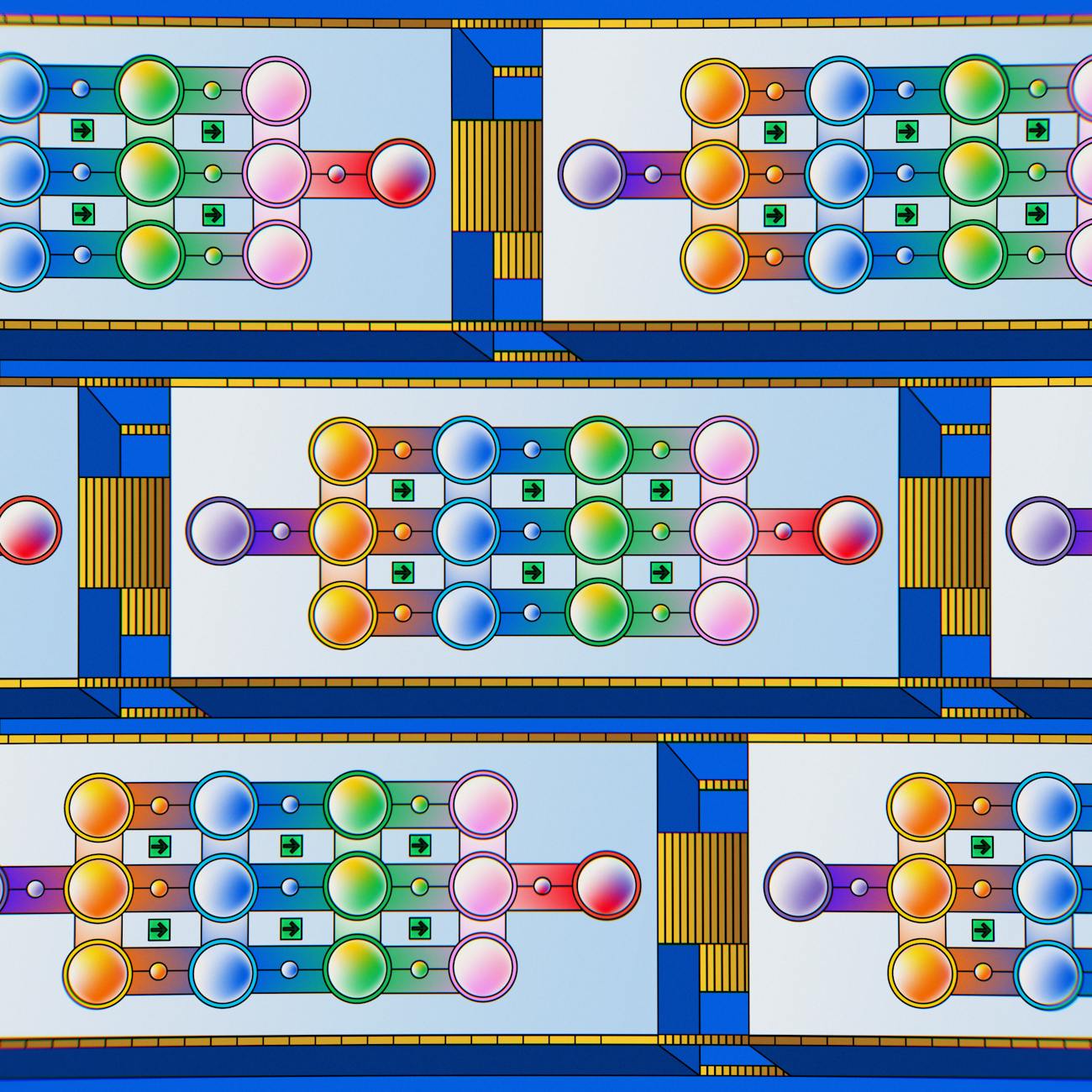

用一張圖把攻擊路徑看懂(含防守優先級)

你不用看得很深也行,重點是把「漏洞利用點」與「你該先防的面」對齊。下面這張圖用箭頭把流程串起來:

FAQ:你可能在意的 3 個搜尋問題

n8n 的 CVSS 10.0 RCE 漏洞會影響哪些部署?(自架與雲端)

你要做版本比對:以官方 n8n GitHub Security Advisories 的 advisory 與對應 CVE/NVD 條目為準,確認你的 n8n 版本是否落在受影響區間。自架環境通常需要你在維護窗口內立刻升級修補版,同時檢查工作流設定。

修補完要做哪些驗證,才能確定沒有殘留風險?

建議確認升級是否完成到官方建議的修補版本;再回看關鍵工作流的表達式/節點設定是否被竄改,最後做異常執行與外連請求的監控。若你有 SIEM/日誌平台,利用告警規則盯住可疑節點觸發與外部呼叫。

如果我不能立刻升級,有沒有臨時止血策略?

短期以降低攻擊面為主:暫停高風險工作流入口(例如外部 webhook)、縮小可輸入表達式的權限、以及把 n8n 的執行帳號權限最小化。即便如此,仍然要把升級排程當成第一優先。

CTA 與參考資料

你可以把這篇當成「安全止血地圖」。如果你想要我幫你把 n8n 的升級、工作流風險分級、以及防守優先級整理成團隊可執行的清單,直接聯絡我們。

權威文獻 / 參考連結

(提醒:以上為公開權威來源入口。你仍需依你實際版本與官方 advisory 內容做精準比對。)

Share this content: