claudebug是這篇文章討論的核心

🔑 快速精華|核心要點速覽

- 💡 核心結論:以色列資安公司 Adversa 透過構造超過 50 個子指令的串接請求,成功繞過 Claude Code 內建的安全檢查機制。該漏洞源於原始碼檔案 bashPermissions.ts 中的硬編碼閾值設計,觸發系統退化为「詢問」而非「拒絕」。

- 📊 關鍵數據預測:全球 AI 資安市場規模預計 2027 年逼近 600 億美元;AI 程式碼生成工具的企業採用率在 2027 年預計突破 75%;然而 AI 生成程式碼的潛在漏洞率若未有效控制,可能高達 30%-45%。

- 🛠️ 行動指南:立即盤點團隊使用的 AI 編碼工具版本;強制要求程式碼審查流程;引入自動化安全掃描;對 Anthropic 工具設定權限最小化原則。

- ⚠️ 風險預警:Anthropic 尚未對該漏洞提供官方修補版本;Adversa 提供的 PoC 概念驗證已公開;惡意行為者可能正在掃描此類工具鏈進行供應鏈攻擊。

📑 自動導航目錄

🔍 引言:當我們親眼見證防線崩塌的那刻

這陣子我一直在盯 Anthropic 的工具鏈更新。說實在話,看到以色列資安公司 Adversa 丟出的那份分析報告時,心裡真的咯噔一下——不是因為他們抓到了什麼超難挖的 0day,而是因為破洞出現在一個根本「不該犯」的邏輯設計上。

故事是這樣的:Anthropic 推出的 Claude Code,作為 AI 編碼代理助手,號稱具備嚴格的安全檢查機制,能攔截高危指令。然而 Adversa 的安全研究員們發現,只要串接超過 50 個子指令,系統的防禦邏輯就會自動退縮,從「攔截」變成「向使用者詢問」——而當詢問變成默許,防線就形同虛設。這不是什麼複雜的破解技巧,更像是一道「因為太多就不擋了」的任性設計。我們持續觀察這起事件的後續發展,因為它牽涉的遠不只是一個工具的安全補丁,而是整個 AI 編碼工具鏈的信任根基是否足夠結實。

⚙️ bashPermissions.ts 漏洞機制如何被破解?從 50 指令閾值談起

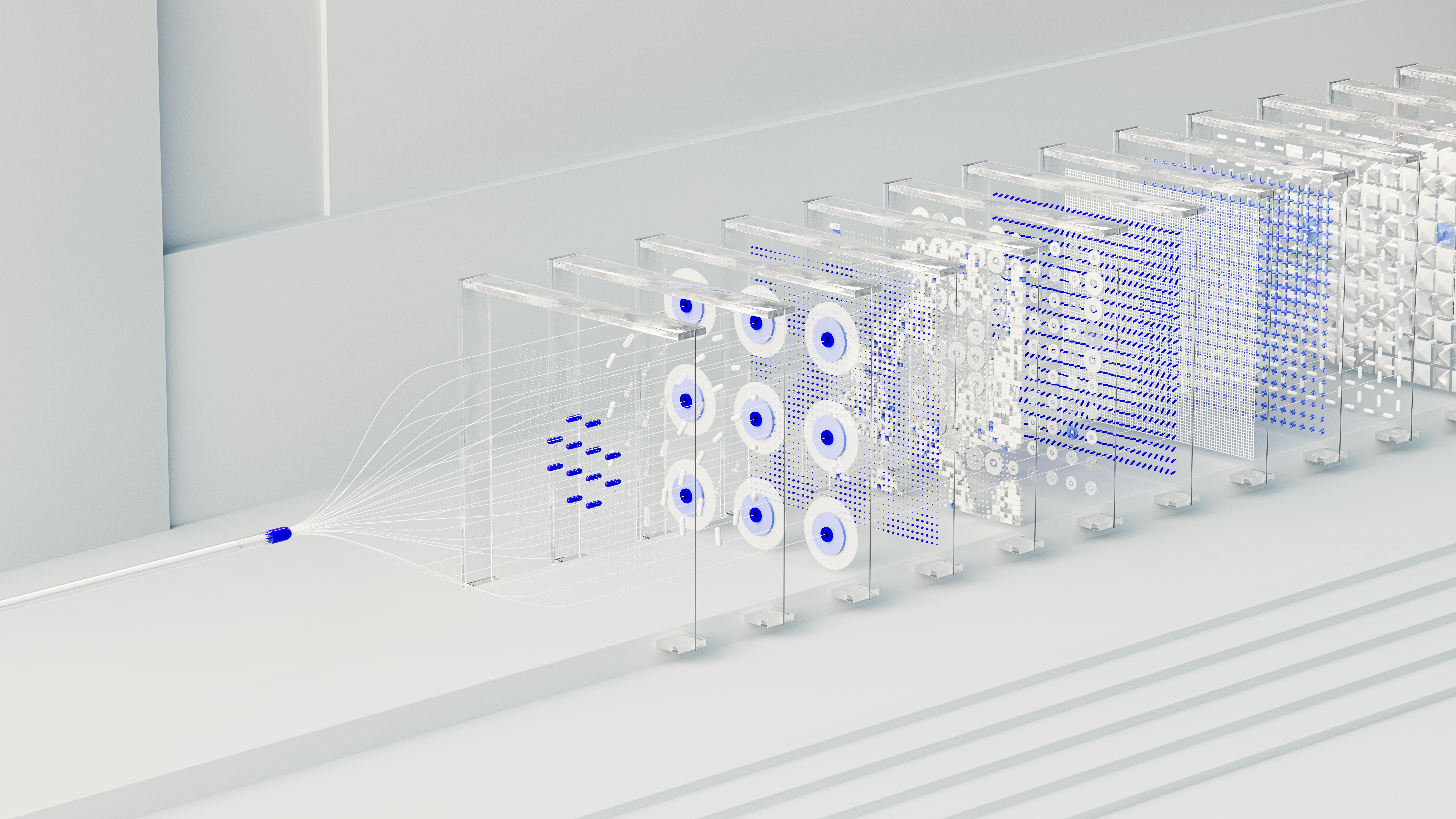

讓我們把鏡頭拉近點,看看這個漏洞究竟怎麼長出來的。根據 Adversa 披露的技術細節,問題的根源直指原始碼檔案 bashPermissions.ts。這個檔案負責解析使用者發送到 Claude Code 的指令序列,並在執行前進行安全審查。

研究團隊在源碼中找到一段硬編碼的閾值設定:當單一請求包含的子指令數量超過 50 個時,內建的審查邏輯不再逐一驗證,而是切換為「向使用者請求權限」的模式。聽起來像是某種防止系統超載的保護機制,但實際上它變成了一扇後門——只要攻擊者塞夠數量的無害指令作為「填充物」,再把被禁止的高危指令(例如 curl)混在裡面,整個安全檢查就形同虛設。

Adversa 的 PoC(概念驗證)做法相當直白:先串接 50 個完全沒有實質作用的 true 指令,接著附上原本被系統攔截的 curl 指令。結果?防線直接瓦解。這不是什麼需要高超駭客技術的突破,而是「利用設計漏洞」的典型案例。

tree-sitter 解析器,這套工具能夠更精確地分析語法樹結構並逐個審查指令。然而它並未部署在公開發布的版本中。修補方案其實超級簡單——把超出 50 個指令時的預設行為從「詢問」改成「拒絕」,就能堵住這個缺口。但截稿前,Anthropic 尚未對此漏洞提供正式回應或補丁。對企業使用者來說,這意味著你不能只靠工具內建的防護,必須自己建立額外的審查層。 這種「閾值繞過」的設計缺陷,在安全工程領域有個專屬術語叫「條件衰減」(Condition Decay)。當系統面對超出設計預期的輸入量時,如果沒有妥善的降級策略,通常會往阻力最小的方向妥協。Claude Code 選擇了「詢問」,但在自動化腳本或代理工作流中,使用者往往已經授予了某種程度的自動批准權,這使得「詢問」形同放行。

值得玩味的是,Adversa 團隊能挖到這個洞,是因為 Claude Code 的原始碼透過 source map 檔意外洩露。這又暴露出另一個問題:大廠在部署工具時,若沒有仔細清理開發階段的除錯映射檔案,就等於把底牌亮給外界。這不只是 Anthropic 該擔心的課題,而是所有 AI 工具供應商的共同盲點。

📈 AI 資安防禦市場規模將在 2027 年達到什麼量級?企業投資策略解析

我們把視角拉廣一點。Claude Code 的漏洞事件不是孤立現象,而是整個 AI 工具鏈高速擴張期必然會出現的側面衝擊。根據 MarketsandMarkets 的最新研究報告,人工智慧在網路安全領域的全球市場,預計從 2023 年的 224 億美元一路狂飆,到 2028 年將觸及 606 億美元,年複合成長率高達 21.9%。而聚焦於生成式 AI 資安的次市場,預計到 2030 年將達到 84 億美元規模(The Business Research Company 數據)。

這些數字背後透露的訊號很明確:企業正在意識到,AI 不只是「用起來省事」的開發加速器,同時也是新的攻擊面。當 2027 年全球 75% 以上的軟體開發團隊都將 AI 編碼助手納入標準工作流程時(Gartner 與多個產業觀察機構的共同預測),如果安全框架跟不上採用速度,後果不是「可能出包」,而是「一定會出包」。

我們看到的趨勢是,2026 年到 2027 年的 AI 安全支出將從「買工具」轉向「買框架」。單純買一個漏洞掃描器已經不夠了,企業需要的是能理解 AI 生成程式碼語義的分析引擎、能識別供應鏈污染的依賴項驗證系統,以及能模擬 Prompt Injection 攻擊的滲透測試框架。這塊市場在 2027 年的投資規模,保守估計會突破 150 億美元——而且每年都在翻倍。

另一個值得追蹤的数字來自 Gartner 對企業 AI 程式碼採用率的觀察:到 2027 年,超過 75% 的軟體工程團隊將在日常開發流程中嵌入 AI 編碼助手。這把雙面刃的鋒利程度正在加速提升,而護盾的厚度卻沒有跟上。Adversa 挖出的這個 50 指令漏洞,正是這種「採跑速度 > 安全建設速度」失衡狀態下的具體體現。

🌐 供應鏈攻擊風險升級:AI 編碼工具生態鏈的骨牌效應

如果你以為這個漏洞的影響範圍只停留在「某個使用者的終端機被執行了不該跑的指令」,那就太小看現代軟體供應鏈的複雜度了。讓我們往深處挖一層:Claude Code 不是獨立運作的,它往往被整合進 CI/CD 流水線、自動化部署腳本、以及企業內部的程式碼生成代理工作流程裡。

當 AI 工具在無人值守的自動化環境中運行時,「向使用者請求權限」這個退縮機制基本上等於無用功。自動化腳本不會彈出對話框,不會等使用者點頭——所以當系統因為超過 50 指令閾值而試圖詢問時,實際行為取決於預設的超時策略或授權配置。在很多企業設定中,這等於直接放行。攻擊者完全可以把惡意 curl 指令偽裝成依赖項下載、日誌上傳、或健康檢查請求,混在一堆正常指令中,繞過所有防線。

更棘手的是「依賴混淆」和「包裹體幻覺」(Package Hallucination)的連鎖效應。Garak Security 的獨立測試曾發現,Claude Sonnet 4.5 在 Rust 生態中建議的套件有 45% 根本不存在於 crates.io。想像一下:如果攻擊者提前註冊了這些被 AI「幻覺」出來的套件名稱,並植入後門木馬,那麼任何信任 AI 建議的開發者,等於親手把後門鑰匙遞了出去。

我們也在觀察一個更廣泛的現象:從 Copilot 到 Claude Code 再到 Cursor,整個 AI 編碼助手市場的競爭重心正在從「誰寫得更快」轉向「誰更安全能信」。Wiz 資安團隊在今年中也發佈了針對 AI 編碼工具的規則檔(Rules Files)安全指南,強調開發者不能把安全責任外包給工具供應商。你必須把 AI 生成的每一行程式碼當作外包商的交付品對待——需要審查、需要測試、需要追溯。

這場軍備競賽不會在 2026 年結束。事實上,它才剛開始升溫。攻擊者正在學習如何操縱 AI 的推理邏輯,而防禦者需要建立的不只是工具層的補丁,而是從模型訓練數據到部署管道的全鏈路信任驗證。

🛡️ 開發者該怎樣守住自己的程式碼?2026 年實戰防禦藍圖

講了這麼多風險和市場分析,該講點實際能落地的防事了。以下是我們整理出來、能立刻上手的防禦清單。不管你現在用的是 Claude Code、GitHub Copilot、還是其他 AI 編碼工具,這些原則都通吃:

1️⃣ 強制程式碼審查(Peer Review)流程:任何由 AI 生成的程式碼,在合併到主分支之前,都必須經過至少一位資深工程師的逐行審查。不要因為「是 AI 寫的」就降低標準。把 AI 當成實習生看待,它需要你帶。

2️⃣ 自動化安全掃描管線:在 CI/CD 中嵌入 SAST(靜態應用安全測試)和 SCA(軟體組成分析)工具。Snyk、SonarQube、Semgrep 這些都是成熟方案。不要依賴 AI 工具的內建檢查——Adversa 的例子已經證明它們會失靈。

3️⃣ 依賴項二次驗證:所有 AI 建議安裝的套件或模組,必須在官方套件註冊表中確認存在性和下載量。警惕那些聽起來合理但零下載的假套件。Garak Security 測試中 Rust 的 45% 幻覺率是實打實的警告。

4️⃣ 最小權限原則(Principle of Least Privilege):為 AI 代理工具設定受限的執行權限。不要給它完整的 shell 存取權,不要讓它在生產環境中直接運行未經驗證的腳本。使用容器化沙箱來隔離 AI 生成的程式碼執行環境。

5️⃣ 監控與異常偵測:部署日誌監控系統,留意 AI 工具在短時間內發出的高頻率指令請求。如果 Claude Code 突然發送大量子指令序列,這本身就可能是繞過攻擊的徵兆。

最後一個真心話:不要等 Anthropic 發布補丁就以為事情結束了。安全不是單點修復,是持續演進的防線。今天繞過的是 50 指令閾值,明天可能是另一個沒有限制的邊緣條件。建立你自己的防禦縱深,才是長治久安的做法。

❓ 常見問題 FAQ

Q1:Claude Code 的 50 指令漏洞對一般使用者有什麼實際影響?

如果你只是用 Claude Code 幫忙產生幾個簡單的函數片段,且每次都手動檢查執行結果,影響相對有限。但如果你把它整合進自動化部署腳本、CI/CD 流水線、或無人值守的代理工作流中,這個漏洞就可能被利用來在未經審查的情況下執行高危指令(如網路請求、檔案刪除、環境變數讀取)。企業環境中尤其需要重視這個問題,因為自動化流程通常已經授予了較高的預設權限。

Q2:現在有沒有可用的修補措施?我該升級到哪個版本?

截至本文撰寫時,Anthropic 尚未正式發布針對此漏洞的修補程式或補丁版本。Adversa 公開的建議修補方式非常簡單——將超出 50 指令時的預設行為從「詢問」改為「拒絕」。在官方更新發布前,建議採取臨時防禦:限制 Claude Code 的系統權限、在自動化腳本中加入指令數量監控、以及加強執行前的程式碼審查流程。持續關注 Anthropic 官方安全公告頁面以獲取最新修補資訊。

Q3:除了 Claude Code,其他 AI 編碼工具(如 Copilot、Cursor)也有類似風險嗎?

是的,這類「條件衰減」型設計缺陷是 AI 編碼助手共通的潛在風險類別,不局限於單一工具。Copilot、Cursor、以及其他基於 LLM 的程式碼生成工具,都在處理指令解析、權限管理、和依賴項安裝時面臨類似挑戰。根據 OWASP 的 LLM 應用程式十大風險清單,提示注入、不安全的輸出處理、和供應鏈漏洞都是整個行業需要共同面對的問題。關鍵不在於「哪個工具沒漏洞」,而在於「你是否建立了不依賴單一工具安全聲明的防禦縱深」。使用多個獨立的安全檢查層級,是當前最務實的應對策略。

🚀 守護你的程式碼資產,從建立安全防禦縱深開始

AI 編碼工具正在重塑開發流程的速度底線,但沒有安全護城河的快速交付,等於在流沙上蓋摩天大樓。Adversa 揭開的 Claude Code 漏洞只是一個警示訊號——真正的威脅,是你以為「工具自己會搞定」的那份盲目信任。

如果你正在尋找專業的 AI 工具鏈安全評估、程式碼審查流程優化、或是企業級防禦架構諮詢,我們的團隊能為你量身定制解決方案。點擊下方按鈕,讓我們聊聊怎麼把你的開發流程從「快」升級到「又快又穩」。

📚 參考資料與權威文獻

- The Register. (2026). Claude Code bypasses safety rule if given too many commands

- Anthropic. (2025). Detecting and countering misuse of AI: August 2025

- OWASP Foundation. OWASP Top 10 for Large Language Model Applications

- MarketsandMarkets. Artificial Intelligence in Cybersecurity Market Size & Share Report [2032]

- Wiz.io. (2025). Secure AI Vibe Coding with Rules Files

- Cloudflare. What are the OWASP Top 10 risks for LLMs?

Share this content: