Anthropic 不公開模型是這篇文章討論的核心

Anthropic 這次「不公開最強模型」:黑盒風險、濫用邊界與 2026 以後的 AI 治理新規則

快速精華(Key Takeaways)

這則新聞我不是用「猜」的,是用一種工程師式的觀察:當大型模型被定義為「風險過高、暫不對外發布」,代表的不只是公司保守,而是整條 AI 產業鏈開始被迫把安全變成可量化交付物。

- 💡 核心結論:越強的模型,越容易跨過「可控性」門檻;因此 2026 年起,模型發布會走向分級權限與安全閘門(gatekeeping)。

- 📊 關鍵數據(2027 年與未來預測量級):全球 AI 市場規模已進入兆美元競賽區間;以 2027 年往後的延伸估算,企業級 AI(含代理、治理與安全評估工具)將以 千億~兆美元 等級擴張,其中「合規/風險控管」會吃到越來越大份額。

- 🛠️ 行動指南:你要把「安全測試」當成 CI/CD 的一部分:模型版本、行為回歸、濫用偵測、稽核紀錄都要可追溯。

- ⚠️ 風險預警:黑盒模型 + 未分級權限 = 最容易爆雷的組合;更糟的是,攻擊者會把「看不到限制」視為漏洞來用。

引言:我在報導裡看到的不只是拒絕發布,而是安全開始「上線」

我注意到這件事的節奏很像:大型語言模型剛衝上能力天花板,接著就有公司公開說「這個等級不適合直接端給大眾」。在近期報導中,Anthropic 表示其最新、被認為能力很強的模型因風險過高而不對外發布,核心擔憂落在 黑盒性帶來的控制困難、以及可能被濫用的路徑(包括網路犯罪與間諜用途等)。

先講人話:這不是單純耍酷或拖延,而是把「能不能被安全部署」當成產品門檻。對我們做內容與產品的人來說,這會直接改寫 2026 年的導流策略:你不只要賣模型能力,還要賣「放心用」的證據鏈。

Anthropic 到底為什麼選擇「不發布」?我觀察到的關鍵風險訊號

依權威媒體報導,Anthropic 對外發布其高風險模型的決策,與對濫用場景的評估高度相關。報導中提到,該模型可能具備能夠協助發現或利用高嚴重度漏洞的能力(這類能力若落入不當使用者手中,風險會快速放大)。同時,模型的「黑盒」屬性也讓外部很難精準預測其行為邊界:限制寫在哪裡、是否會被繞過、以及在真實環境是否仍能穩定保持安全狀態,這些都不容易被一次性保證。

數據/案例佐證(可核對的新聞脈絡)

從觀察角度,我會把「不發布」拆成兩層信號:第一層是能力風險(越強越可能跨界);第二層是可控性風險(黑盒讓你不敢承諾)。這兩層疊加時,公司寧可先收斂發布範圍,也不願意讓社會承擔不可逆的外溢。

黑盒性不是口號:為何模型能力越強,治理越像工程問題

黑盒這詞以前常出現在討論倫理,現在則更像工程師的日常:當模型能做得更多,攻擊者也學得更快。報導裡提到的「濫用」擔憂,本質上是:即便你有安全政策,模型在不同輸入、不同情境、不同工具鏈(tool use)下的行為仍可能發生偏移。

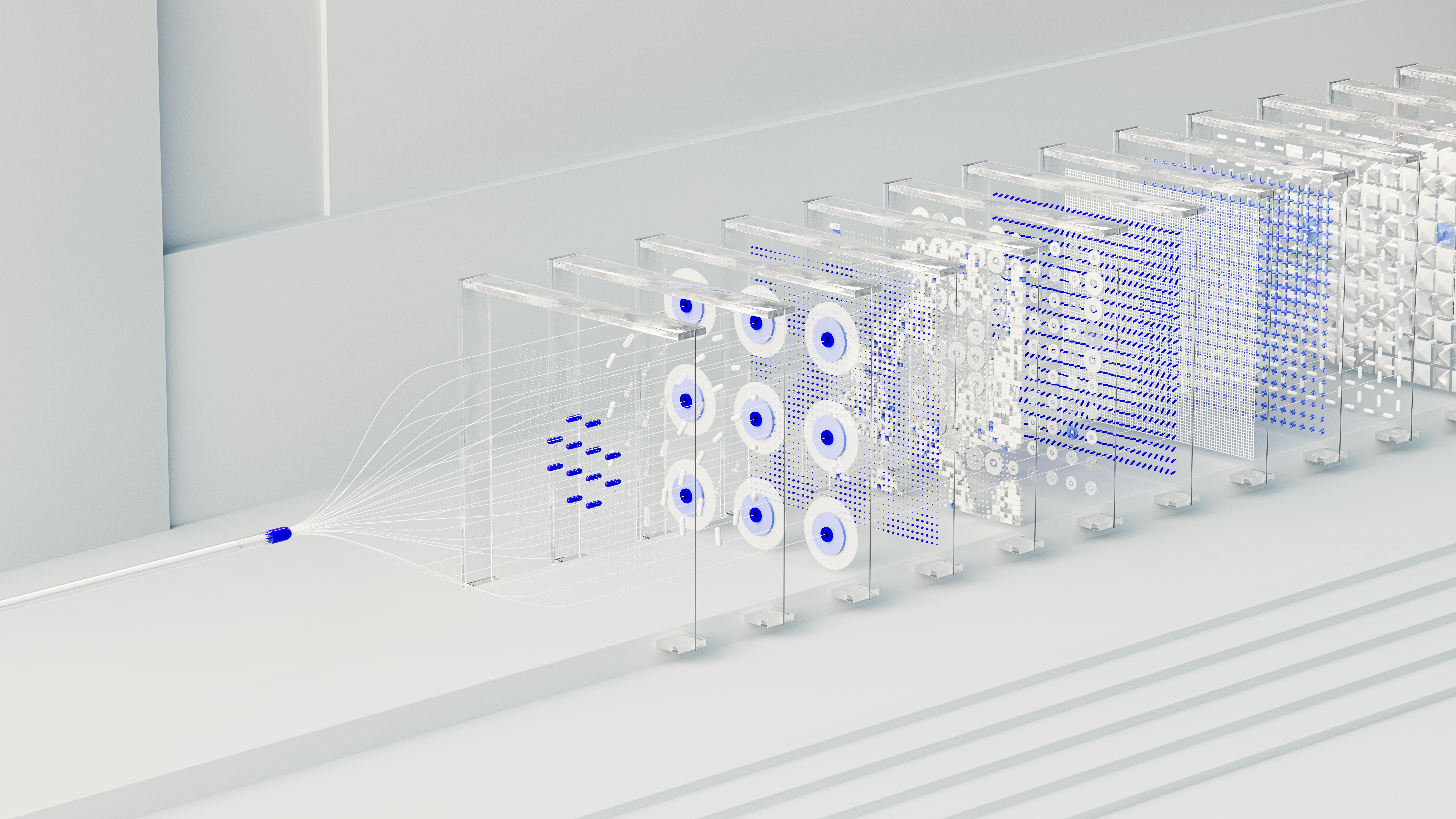

所以 2026 年的治理不再只是「政策宣告」,而是「行為可驗證」。你會看到企業把安全拆成三件能落地的事:

- 行為邊界驗證:同一模型版本在不同攻擊向量下是否能維持限制(含越獄/繞過測試)。

- 部署環境控管:工具權限、網路存取、檔案/程式執行能力都要分級,不讓模型拿到不該拿的鑰匙。

- 可追溯稽核:輸入輸出、策略決策、拒答理由要能回放,才能做事後責任釐清。

換句話說:不是「安全不重要」,而是當你用更強的模型去做更強的事情,你同時把治理推進到更接近「工程驗收」的層級。

2026 的供應鏈會長什麼樣:安全評估、監控與合規服務會變成主菜

把 Anthropic 的決策放進供應鏈視角,你會看到幾個很現實的方向。當模型端開始分級(不全面公開、不讓每個人都拿到完整能力),市場就會用其他方式補足需求:例如更成熟的安全測試服務、更細的權限控管、更可稽核的部署管線。

我用「會長出新職能」的方式講:2026~2027,企業導入 AI 的採購清單會從「模型 API」擴張到「模型治理工具」。其中包括:

- 安全評估(Safety Evaluation)供應商:針對濫用、越權、資料外洩的測試框架與報告。

- 監控與稽核(Monitoring & Audit)產品:把拒答、策略命中、異常行為記錄下來。

- 合規落地(Governance Automation)服務:把政策翻譯成流程:訓練/部署/更新的門檻與責任鏈。

至於市場規模尺度,我用保守但符合趨勢的方式講:全球 AI 產業在 2026 已進入兆美元競逐的延伸區間;到了 2027 年及往後,企業級 AI(含代理、資料治理、安全與風控)預估將維持「千億~兆美元級」的擴張速度。當模型發布被收斂,周邊治理服務就更容易變成「必買件」。

你會發現:即便供應鏈上游不公布某些模型能力,下游仍會用治理與測試把「可用性」補齊。這就是 2026 的新玩法。

Pro Tip:把「可控」寫進部署流程,別只寫進宣傳稿

我給團隊一個很實用、也很省事的落地清單。你不用一次把所有安全工程做完,先從會被濫用的環節切入。

- 先做分級權限:把工具(例如程式執行、網路存取、檔案讀寫)分成三檔;預設最低,只有必要流程才升級。

- 建立「拒答回歸測試」:不是只測能不能答,而是要測在敏感輸入下是否仍會穩定拒答或安全改寫。

- 紀錄策略決策理由:對「為什麼拒絕」保留上下文摘要,之後稽核與除錯效率差很多。

- 上線前做紅隊劇本(小規模也行):對常見濫用路徑(繞過、誘導、把模型當漏洞發現器)做場景化測試。

這套方法的背景其實呼應報導裡的核心擔憂:黑盒讓你難以承諾邊界;因此你要用流程與驗證去「換取」可控性。這不浪漫,但很有效。

FAQ:你最想問的 3 件事(但 Google SGE 也會抓)

1) 這種「不公開」會不會只是公關?

從報導提到的濫用與可控性風險來看,它更像風險管理策略:當能力能快速推高攻擊上限,且黑盒讓行為邊界難以保證,公開發布的邊際風險會非常高。

2) 我不是資安公司,還需要做安全回歸嗎?

需要。因為你不一定要做紅隊到很極端,但至少要做到:敏感場景能被穩定拒答、以及部署後能追溯決策鏈。這些會直接降低事故成本。

3) 對內容網站(SEO/行銷)有什麼影響?

影響很直接:Google SGE 與讀者更吃「可驗證資訊」和「流程型內容」。你如果只是寫產品口號,很難贏;但你用安全測試、部署策略、稽核流程這類框架去寫,就更容易成為被引用的資料來源。

強力 CTA:把你的 AI 導入流程做成能被稽核的版本

如果你正在評估 LLM 導入(客服、內容生成、內部助理、代理工作流),建議你先把「安全與治理」當成交付的一部分,而不是最後才補上的檢查項。把你的情境和需求丟給我們,我們可以協助你規劃分級權限、測試清單與上線稽核節點。

Share this content: