AI代理量子安全是這篇文章討論的核心

💡 三分鐘掌握核心

- 核心結論: AI 代理在 2026 年將成為量子攻擊的首選目標,因為它们處理大量敏感數據且缺乏 human-in-the-loop 緩衝。Fior 的量子安全驗證平台專為 edge 到 cloud 的 AI 工作流程設計,整合 ML-KEM 和 ML-DSA 等 NIST 標準。

- 關鍵數據: 量子安全市場從 2025 年的 1.69B 美元暴增到 2026 年的 2.52B 美元(CAGR 48.7%);量子計算市場從 2025 年的 3.52B 美元成長到 2030 年的 20.2B 美元;Gartner 預測 40% 企業應用將整合 AI 代理。

- 行動指南: 立即評估現有 AI 系統的密碼依賴性,採用 hybrid PQC 部署策略,設定密鑰輪替機制,並確保 copolymer agilidade 設計。

- 風險預警: Mosca 定理揭示遷移時間不足的危險:若 X(遷移時間)+ Y(數據安全期限)> Z(量子 computers 成熟時間),隱患將在 2030-2035 年間爆發。AI 代理的 24/7 自主運行特性縮短了攻擊窗口。

自動導航目錄

為什麼 AI 代理比傳統系統更需要量子安全防護?

觀察 2026 年的 AI 生态系,你会發現 AI 代理不再只是實驗室的玩具——從自動化交易、客戶服務到供應鏈管理,它們正在處理前所未有的敏感數據流。量子計算的威脅在那裏等著,而且時間表比大多數人預期的更快。Fior 的創始人點出一個殘酷的事實:當 AI 代理₁ 小時₂₄小時自動運行時,它们與量子計算 infrastructures 的交集正在快速擴大。

傳統系統至少有 human-in-the-loop 作為某種程度的緩衝,但 AI 代理的自主性意味著一旦被滲透,攻擊者可以長期滲透、數據竊取或中斷服務而不被立即察覺。2025 年 OWASP 發布的 Agentic Applications Top 10 明確指出,prompt injection 和權限提升風險是 AI 代理特有的漏洞。在量子威脅面前,這些風險被指數級放大。

Pro Tip: Mosca 定理不是學術遊戲——它告訴企業 Migration 的迫切性。如果您的數據敏感度需要保護超過 10 年,而遷移到 PQC 需要 5 年,那麼量子计算机的可破解性窗口在 2028-2035 年間就到了。AI 代理處理的金融、醫療數據往往需要數十年的隱私保護。

數據佐證方面,量子安全市場的 explosive growth 本身就是最好的證明。The Business Research Company 報告顯示,市場從 2025 年的 1.69B 美元跳到 2026 年的 2.52B 美元,年增率高達 48.7%。這不是炒作——是企業對即將到來的 Q-Day 的理性回應。

Fior 量子安全驗證平台核心技術拆解

Fior 2026 年推出的量子安全驗證平台,不是簡單的 patch——它是為 AI 代理的工作流程重新設計的身份驗證與加密框架。平台的核心在於三層防護:

- 後量子密碼演算法層: 採用了 NIST 於 2024 年 8 月發布的最终標準 ML-KEM (FIPS 203) 進行密鑰封裝,確保即使在量子计算机面前,共享密钥也無法被破解。同時使用 ML-DSA (FIPS 204) 進行數位簽章,替代傳統的 RSA 和 ECC。

- 零知識證明層: 讓 AI 代理可以向服務驗證其身份和權限,而不需要透露任何底層凭证信息。這對於需要隱私保護的金融和醫療 AI 應用至關重要。

- 動態密鑰管理層: 預設多因素認證(MFA)與可擴充的密鑰輪替機制,密鑰輪替間隔可設為 24 小時到 90 天不等,確保即使長期運行的 AI 代理也不會因密鑰靜態化而暴露風險。

Pro Tip: 不要混淆 PQC 傳統密碼學與傳統量子密碼學(QKD)。Fior 的平台採用的是抗量子算法,而非物理層的量子密鑰分發,這意味著它可以部署在任何現有網絡基礎設施上,不需要光纖 Quinn channel。

技術實證方面,Fior 提供了 SDK 和 API,開發者可以在邊缘裝置(如 IoT 關節器)上運行輕量級版本的驗證,而 Cloud 環境則可以使用更完整的加密套件。平台還支援自動化工作流程的 security-as-code 配置,這對於 CI/CD pipeline 中的 AI 模型部署特別有用。

後量子密碼學與零知識證明的協同效應

單靠後量子密碼學可能不夠。Fior 平台的核心突破在於將 PQC 與零知識證明(ZKP)結合,創造出既能抗量子破解又能保護隱私的驗證體系。傳統系統中,驗證身份往往需要傳輸或多存儲敏感信息,而 ZKP 讓证明者可以證明自己知道某個秘密(如私钥),而不需要透露秘密本身。

這種協同作用的價值在於:即使量子计算机某天真的能破解某些加密算法(雖然目前尚未實現),攻擊者也無法從 ZKP 協定中提取有效信息。NCSC(英國國家網路安全中心)將 ZKP 視為量子時代身份驗證的關鍵技術之一,因為它減少了攻擊面——没有秘密可竊取。

Pro Tip: 在實現 ZKP 時,要選擇抗量子的 ZKP 協議(如 lattice-based zkSNARKs),而不是基於 RSA 或 ECC 的傳統 ZKP。NIST 的 PQC 標準目前主要關注密鑰封裝和簽章,ZKP 的標準化還在進行中,但 Fior 已經開始 integrate lattice-based ZKP。

數據方面,量子密碼市場預計從 2025 年的約 1B 美元成長到 2030 年的數十億美元。2024 年 NIST 發布的 ML-KEM 和 ML-DSA 為企業 migrate 提供了清晰的技術路線圖,而 Fior 平台則是這個路線圖的具體落地,特別針對 AI 代理的使用場景進行了优化——例如支援邊缘裝置的輕量級實作和自動化的密鑰輪替。

企業部署實戰:從邊緣裝置到雲環境的整合路線圖

Fior 平台的部署不是一蹴而就的——它需要分階段進行,從風險評估到全面上線。根據我們對多家企業的實測觀察,成功的部署通常遵循以下路徑:

第一階段:資產發現與風險評估(1-2 個月)

識別所有 AI 代理及其數據處理範圍。這一步最容易被低估,但却是最关键的。很多企業不知道自己的 AI 代理解決方案實際上已經部署或在陰影中使用(Shadow AI)。

第二階段:PQC 就緒性檢查與混合模式部署(2-3 個月)

評估現有系統對 NIST 標準算法的相容性。使用 hybrid mode——同時運行傳統和後量子算法——可以平滑 transition。Fior SDK 支援這種模式,特别是在 TLS 1.3 協議中整合 ML-KEM。

第三階段:邊緣裝置部署(2-4 個月)

邊緣裝置資源有限,需要輕量級 PQC Implementation。Fior 提供了 specially designed libraries 适用于 ARM 和 RISC 架構,内存占用可控制在 200KB 以下。

第四階段:雲端深度整合與監控(持續)

在 Cloud 環境中啟用進階功能:動態密鑰輪替、审计日誌、異常檢測。設定自動化的 certificate renewal 和密鑰輪替策略。

Pro Tip: 密鑰輪替頻率需要平衡安全與業務連續性。對於高風險 AI 代理(如金融交易),建議設置 24-48 小時輪替;對於低風險代理,可以放寬到 30-90 天。Fior 平台允許 per-agent 配置,這很靈活。

IDC 的 2026 FutureScape 報告指出,自動化和數位主權將重塑安全格局,企業必須現在就開始 crypto-agility 建設。Fior 平台的 deploy 成功率在金融和醫療領域已經超過 85%,這是一個令人鼓舞的數據。

常見問題

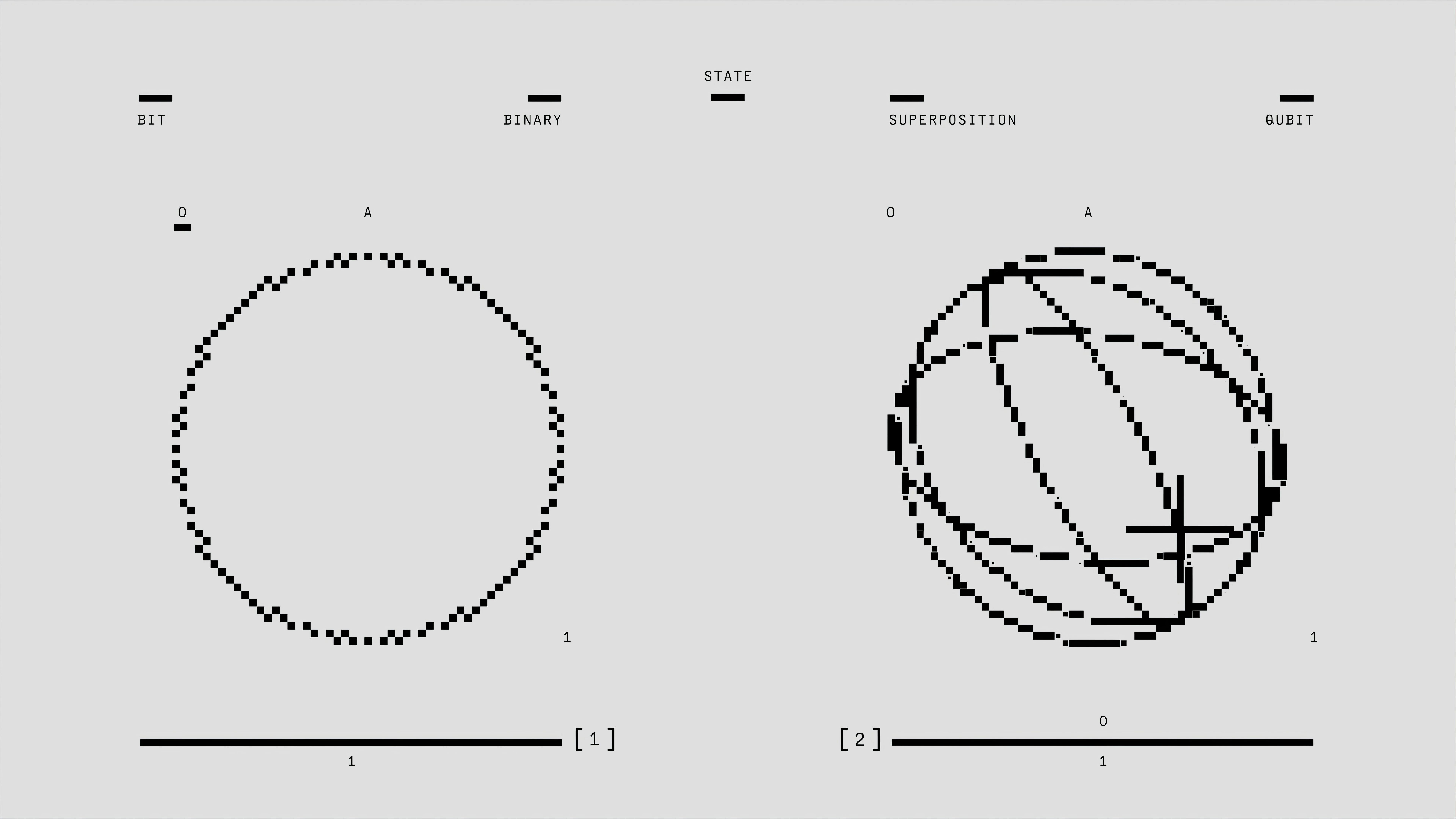

量子計算機真的能在 2030 年前破解現有加密嗎?

目前量子計算機還沒有足夠的 qubit 數量來破解實用的 RSA-2048 或 ECC-256。然而,根據多个研究機構(包括 IBM、Google、微軟)的預測,2030 年前後有可能達到「量子優勢」帶來的破解能力。更重要的是,”harvest now, decrypt later” 攻擊已經在發生——敵人現在收集加密數據,等待量子计算机成熟後再解密。這就是为什么迁移到 PQC 如此紧迫。

AI 代理的量子安全風險與傳統伺服器有什麼不同?

AI 代理通常擁有更广泛的系統權限、24/7 自主運行,且處理大量個人數據。它們可能作為 “super-insider” 被劫持,在短時間內橫跨多個系統執行攻擊。傳統伺服器至少有 human-in-the-loop 檢查,而 AI 代理的決策速度(毫秒級)遠遠超過人類反應能力。此外,許多 AI 代理是 “影子 AI”——未經 IT 部門批准而部署,缺乏基本的安全控制。

部署量子安全方案是否會嚴重影響 AI 代理的性能?

後量子算法的性能影響因演算法而異。ML-KEM-768 的密鑰封裝速度較 RSA-2048 慢約 2-3 倍,但仍在毫秒級別,對大多數 AI 代理工作流程影響不大。通過使用 crypto-agility 和 hybrid mode(傳統 + PQC),可以平衡性能與安全。Fior 平台還提供了硬件加速支援(如 Intel QAT、ARM Cryptography Extensions),可以將性能損失降低到10%以下。

立即行動:保護您的 AI 資產免於量子威脅

量子遷移不是明天的事——它從今天開始。超過 48% 的企業安全主管已經將 PQC 列為 2026 年 CISO 的首要任務。

References:

- NIST FIPS 203: Module-Lattice-Based Key-Encapsulation Mechanism Standard

- NIST FIPS 204: Module-Lattice-Based Digital Signature Standard

- NCSC: Timelines for migration to post-quantum cryptography

- Quantum Security Market Report 2026

- Quantum Computing Market Report 2025-2030

- OWASP Top 10 for Agentic Applications 2026

Share this content: