Network API 反詐欺是這篇文章討論的核心

Network API 正面對決詐欺:2026 年企業如何用即時監控、錯誤處理與多源整合把風險變成收入

目錄

快速精華:你該立刻知道的 5 件事

- 💡核心結論:Network API 不只「提供資料」,而是把防詐與資安能力包進可編排的即時流程;企業要做的是流程設計,不是只買一套儀表板。

- 📊關鍵數據:反詐欺與安全相關的 API/即時風險決策需求,正在推動電信與金融服務的支出結構轉變。Juniper Research 曾提到「Fraud Prevention APIs」到 2030 年可為營運商帶來約 50 億美元 規模的變現機會(作為趨勢量級參考)。

- 🛠️行動指南:先用「多源 API 觸發警報」建立告警上下文,再把「異常辨識」接到自動化工作流程,最後補上 API 失敗時的降級策略與可追蹤性。

- ⚠️風險預警:最大坑不是偵測不到,而是告警噪音爆表、錯誤處理缺失導致誤封/誤放,或版本更新讓模型/規則漂移。

- 🧠2026 轉向:由人工審核走向智能化程式碼流程(含監控、版本管理),把合規性與效率同時納入設計。

引言:我看到的不是新聞,是下一波資安作業流

我最近看了一則關於 Network APIs 在「防欺詐、保安、以及商業機會」的概述,說白了它不是在講概念,而是在描述:企業把 API 普及到每個環節後,詐欺就會更像「會呼吸的系統」——它會沿著你的資料流、驗證點、告警機制一路往內滲。你要做的就不是再加一個偵測工具而已,而是把整套工作流程改成:多源取用 → 即時異常判斷 → 自動處置 → 可追蹤與合規。

更關鍵的是文中提到的實務做法:透過多源 API 觸發警報、用即時資料推動營運決策、重視 API 錯誤處理與監控/版本管理。這些其實就是 2026 年會越來越常見的「資安工程化」路線:少看儀表板,多寫邏輯;少靠人肉審核,多把決策變成程式碼流程。

下面我用比較直觀、但不會太中二的方式,把它拆成 4 段你能拿去跟團隊討論的落地內容。

為什麼 2026 年的反詐欺會從「資料」轉向「網路 API 編排」?

傳統防詐常見節奏是:收資料、跑模型、給告警、丟給人審。聽起來很完整,但在實務上會卡兩件事:一是資料來源越來越多,你的「單一資料管道」反而成了瓶頸;二是詐欺行為變得更快更狡猾,告警一晚就可能已經晚了。

Network APIs 的價值在於,它把「網路層的可觀測性與安全能力」轉成可整合的接口。文中也提到企業需要同時保護資料安全、監控異常交易,並利用即時資料抓住市場機會。也就是說,反詐在 2026 不只是資安議題,而是會影響你:

- 交易授權速度(審核延遲會直接影響轉換率)

- 合規流程設計(資料最小化、保留策略、稽核追蹤)

- 營運成本(人審比你想像更貴,而且難擴)

以權威案例來看,BICS 的文章就談到金融服務如何用 network APIs 結合如 silent authentication(靜默驗證)與 SIM swap 偵測等能力,在降低使用者摩擦的同時提升防護(來源:BICS:Why financial services are using network APIs to fight fraud)。同一件事,在 Pipeline Magazine 也以「fraud, security & opportunities」角度描述這類 API 的採用如何打開新能力(來源:Pipeline Magazine:Network APIs: Fraud, Security & Opportunities)。

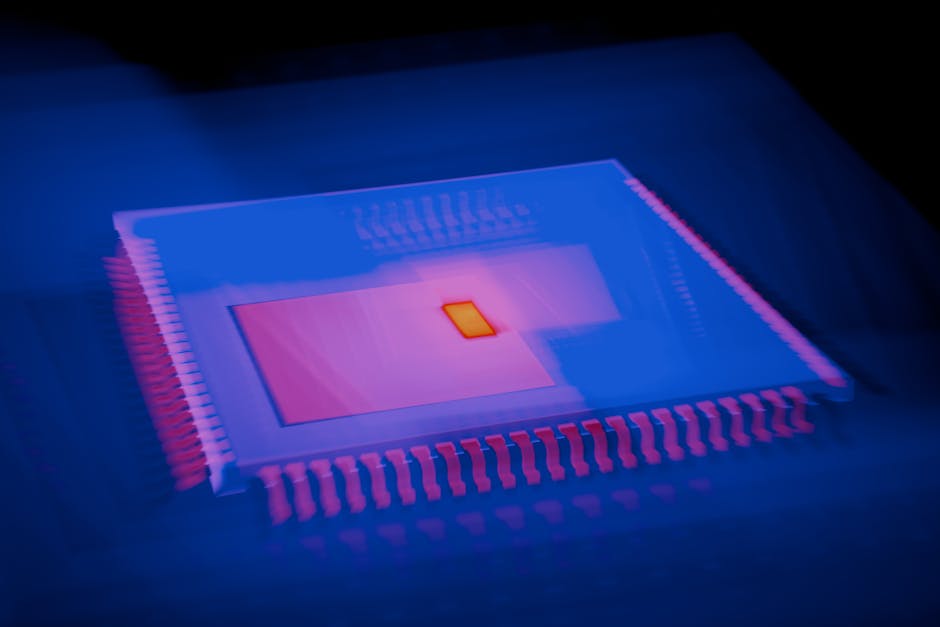

你可以把這張圖理解成一句話:Network APIs 把反詐從「事件反應」變成「流程編排」。只要流程設計得好,就能同時提高安全性與營運效率。

Pro Tip:把告警當成產品設計

真正會影響你績效的,往往不是模型分數,而是告警怎麼被呈現、怎麼被節流、怎麼帶上下文。你要問的是:同一類風險在 1 小時內會不會狂炸告警?告警能不能直接連到可執行的處置(例如要求補驗證、延遲授權、或動態提高驗證強度)?如果不能,最後還是會回到人審,成本與風險都會飆。

多源 API 整合怎麼把告警降噪,並讓營運決策更快更準?

文中提到的實務案例很有方向:透過多源 API 觸發警報、自動辨識可疑行為、以及使用即時數據推動營運決策。這三件事串起來,你會得到一種效果:告警不再只是「偵測到異常」,而是「異常的原因線索 + 下一步操作建議」。

以反詐的工程流程來看,多源整合通常意味著你會同時接入不同層級的能力,例如:

- 身份/驗證相關 API(讓你做強驗證或靜默驗證)

- 裝置或連線資訊(用來偵測可疑行為模式)

- 交易或行為事件流(用來比對節奏與異常)

但重點不是「接越多越好」。重點是把它們編排成可判斷的決策樹,讓告警降噪。你可以用一個比較實用的原則:用高成本處置(封鎖、拒絕)對應低概率事件,用低成本處置(補驗證、延遲)對應中概率事件。這樣可以同時降低誤殺率,並保留可用戶體驗。

這裡你要抓住的核心:多源整合不是為了炫技,而是讓風險判斷有上下文,告警才不會像警報器一樣一直叫。

API 錯誤處理、監控與版本管理:不做會怎樣?(Pro Tip)

文中明確提到「API 錯誤處理、監控與版本管理的重要性」。老實說,這段最容易被忽略,但也是最容易爆雷的地方。原因很單純:詐欺對抗是動態對抗,你的判斷邏輯(規則、模型、閾值、整合流程)一定會變;而一旦你沒做好錯誤處理與監控,就會出現兩種很糟的狀況:

- 狀況發生但你看不到:告警延遲、資料缺失、第三方 API 回傳異常,你的系統卻照樣跑下去,結果決策錯。

- 狀況發生你看得到但修不了:版本更新後,舊規則跟新回應欄位對不起來,導致誤判。

因此 2026 你要把 API 可靠度當成資安的一部分,而不是後勤。可落地的做法通常包含:

- 錯誤分級與降級策略:例如第三方服務不可用時,改用保守驗證或暫存策略,而不是直接把流程中斷。

- 監控指標:成功率、延遲、回應品質、缺失欄位比例、以及「告警輸出」的分佈是否異常漂移。

- 版本管理:把規則/模型版本與 API 合約版本綁在一起,保證可追蹤與回滾。

Pro Tip:把「可稽核」做成日常

你的告警要能回答三個問題:當時用的是哪個 API 版本?用了哪些多源訊號?最後是哪個決策門檻把結果推向高風險?如果這三件事要靠工程師翻 log 才找得到,那就代表你還沒把流程做成「可運營」的系統。把上下文輸出成結構化追蹤(例如 request-id、版本號、規則命中點)會直接降低排障時間,也更符合合規稽核的期待。

只要你把這三塊做好,後面談「智能化程式碼流程」才真的會成立;否則只是把不可靠的流程再自動化一次而已。

未來趨勢:從單一資料取用到智能化程式碼流程,機會在哪

文章最後提到未來趨勢:由單一資料獲取轉向多源整合、由人工審核轉型為智能化程式碼流程。這句話對 2026 年產業鏈的影響,我覺得可以拆成三個層級。

- 供應端(電信/平台/安全服務):從提供資料,變成提供「可用於決策的安全能力 API」。例如 Nokia 就用「Stopping Fraud with Network APIs」的角度強調即時保護(來源:Nokia:Stopping Fraud with Network APIs)。

- 需求端(金融/電商/會員服務):把反詐變成產品能力,直接影響授權與風險成本。

- 整合商/工程團隊:工作內容更像「資安作業流工程師」:負責資料編排、合規落地、觀測性與版本治理。

至於你關心的量級:Juniper Research 的新聞稿提到 Fraud Prevention APIs 到 2030 年可為營運商帶來約 50 億美元 的全球變現機會(來源:Juniper Research:Fraud Prevention APIs to Generate $5bn for Operators Globally by 2030)。這不是說所有企業都會吃到同樣比例,但它告訴你「市場正在付錢買安全 API 與即時決策能力」。

換句話說,2026 年的競爭不在「誰模型更炫」,而在「誰的決策鏈更能跑、錯了也能收拾、還能合規」。這會逐步把工程、資安、合規與營運綁在同一條供應鏈上。

FAQ:你最可能在找的三件事

Network API 跟一般 API 有什麼差別?

重點在於它常把網路/設備層的即時安全與可觀測性能力以 API 形式提供,讓企業能更快把風險判斷與處置串成流程;不是只有拿資料,而是能觸發告警、支援驗證並做降噪決策。

如果告警太多,怎麼避免資安團隊被淹沒?

用多源訊號聚合後做風險分級,把低/中/高風險分別對應到補驗證、再驗證或封鎖等不同成本處置,同時建立監控指標來檢查告警輸出分佈是否漂移。

導入 Network API 最容易踩雷的是什麼?

最常見雷點是錯誤處理、監控與版本管理沒做到位:第三方 API 失敗或回傳欄位變更時流程仍繼續,導致誤判;此外沒有可追蹤上下文(版本/規則命中點)會讓排障與稽核變超難。

CTA 與參考資料:把策略落地

如果你想把「多源整合 + 即時決策 + 可稽核流程」落到你們的系統,我建議你先用一次短訪談把現況釐清:資料來源有哪些、現在告警怎麼分流、API 失敗時怎麼降級、版本更新如何回滾。

立刻聯絡我們:做一份 2026 Network API 反詐落地診斷

權威參考資料(可點開核對)

- Pipeline Magazine:Network APIs: Fraud, Security & Opportunities

- Juniper Research:Fraud Prevention APIs to Generate $5bn for Operators Globally by 2030

- BICS:Why financial services are using network APIs to fight fraud

- Nokia:Stopping Fraud with Network APIs

- Verizon:Network APIs: Authentication, Fraud Prevention & Security

- Ericsson:Fraud Detection and Prevention with Network APIs

Share this content: