企業AI代理人安全控管是這篇文章討論的核心

Cisco 爆出可能收購 Astrix:2026 企業 AI 代理人安全要怎麼接、怎麼守?

快速精華(你可以直接拿去做內部簡報版)

💡 核心結論: Cisco 若真的把 Astrix 收進來,等於在「企業 AI 代理人安全」這條路上做更深的垂直整合:從監測 → 識別 → 政策控管,讓 agent 的權限與行為變得可治理,而不是事後補洞。

📊 關鍵數據: Gartner 預估 2026 年全球 AI 支出約 2.52 兆美元(且年增率達 44%)。而 agent/自治型 AI 的投入會讓資安攻防更像「身份與權限治理」戰場,而不是純端點防護。至於市場級別的延伸,IDC 等機構的預測也指出到 2027 年 AI 相關方案支出會持續攀升(不同口徑但方向一致)。

🛠️ 行動指南: 1)先盤點你們現在有哪些 AI agent(含內部自建、供應商、聊天機器人外掛)。2)建立「agent 身份」與最小權限的映射。3)上線前就要求審計軌跡與風險告警條件。4)把資安與 IAM/政策管理拉到同一張控制平面(control plane)上。

⚠️ 風險預警: 最大坑通常不是模型本身,而是「agent 的權限拿錯了、憑證太長、缺乏可追溯」。一旦 agent 被注入惡意提示或誤觸流程,就可能出現未授權存取、資料外洩,甚至合規事故。

為什麼 Cisco 會盯上 Astrix?這個收購訊號在講什麼

我這兩天在追這條新聞的時候,第一個感覺不是「又一筆併購」,而是「市場終於把 agent 安全當成硬需求在賣」。根據外媒報導,Cisco 目前正與 AI 代理人安全新創 Astrix Security 洽談收購,交易金額可能 超過 2500 萬美元(報導區間至少 2.5 億、甚至可能到 3.5 億美元)。Astrix 的定位很直接:它提供的是針對 AI agent 的保護能力,目標是把 agent 的身分、權限與風險行為「管起來」。

為什麼這麼重要?因為企業已經進入一個轉折點:AI agent 不再只是回覆文字,而是開始「代表你做事」。一旦 agent 可以連到內部系統(工單、資料庫、雲端資源、內部 API),它就會變成攻防雙方都會盯上的新攻擊面。與其說 Cisco 在收購一間公司,不如說它在搶一個能力:把資安產品從傳統網路/端點視角,擴展到「agent-centric safeguards(以 agent 為中心的防護)」。

而從策略角度,Cisco 這種動作也不是突然。它的產品線本就覆蓋企業安全與網路管理;現在把 agent 安全能力補進去,等於在 2026 的企業導入潮裡,讓安全供應更像「一套流程」,不是「幾個警報」。

參考資料:The Information(報導 Cisco 與 Astrix 洽談收購,價值至少 2.5 億、可能到 3.5 億美元)https://www.theinformation.com/articles/cisco-talks-buy-ai-security-startup-astrix-least-250-million;以及 Calcalistech 的彙整報導 https://www.calcalistech.com/ctechnews/article/syzuiwuh11x。

「Agent Security」其實就是「身份與權限治理」:從 NHI 觀點看差異

我想把概念講得更直白:傳統資安常常在問「你的人/裝置可信嗎?」但 AI agent(尤其是自治型)會問另一句:「這個 agent 被授權做什麼?用的是誰發的憑證?做完之後能不能追溯?」

Astrix 在其公開描述裡會提到 Non-Human Identity(NHI,非人類身分) 的治理。直覺上你可以把 NHI 想成:不是人,但它在系統裡也有「身份」;不是裝置,但它也會拿到憑證去做事;不是傳統帳號,但它也能造成未授權操作。這就是為什麼 agent 安全常常落在 IAM、最小權限、以及可審計性(audit trail)。

再把市場壓力接回來:Gartner 預估 2026 年全球 AI 支出約 2.52 兆美元(年增 44%),企業會把錢投進「能在工作流裡運作」的方案;而 agent 正好是最貼近工作流的形態。當採用加速,攻擊面也會一起擴張,所以資安供應商不可能只做「偵測」,還要做「控制」。

結論:當 agent 變成 NHI,資安產品要做的事情就很清楚了——身份、權限、憑證生命週期、以及審計鏈路。Cisco 這次補能力,本質上就是在加速企業「可治理 agent」的落地速度。

權威數據參考:Gartner《Worldwide spending on AI is forecast to total $2.52 trillion in 2026》https://www.gartner.com/en/newsroom/press-releases/2026-1-15-gartner-says-worldwide-ai-spending-will-total-2-point-5-trillion-dollars-in-2026。

Astrix 到底補了哪一塊?用功能拆解它的價值點

就新聞資訊來看,Astrix 的賣點圍繞「AI agent protection solutions」,核心是把 agent 的保護能力整合進企業安全套件。你可以把它拆成三個可驗證的價值點(也比較符合 Google SGE 喜歡的「條列式可抓取」結構)。

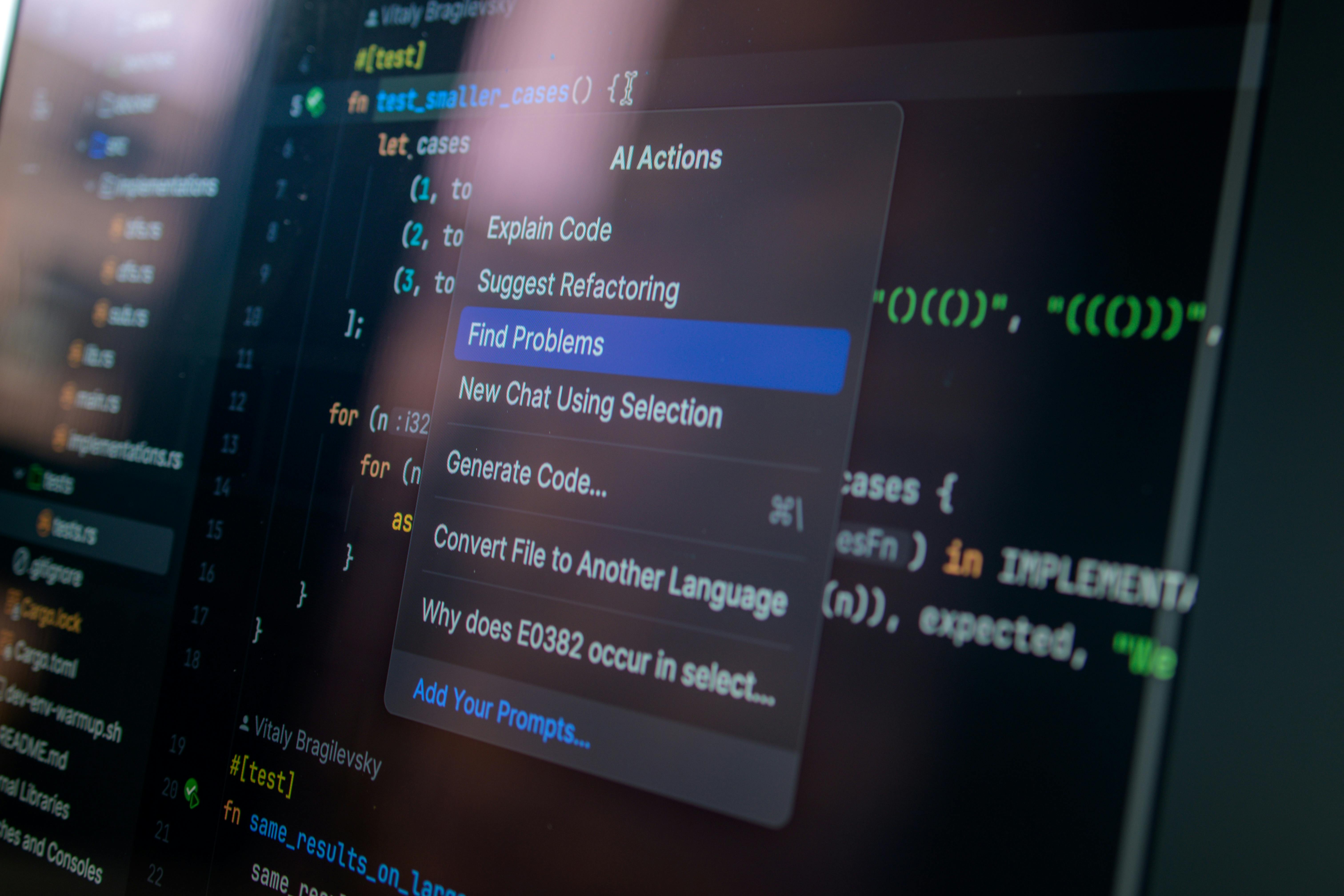

Pro Tip(偏專家角度):先看它是不是做了「控制平面」,不是只做偵測

如果一套解決方案只會告訴你「某個 agent 做了壞事」,那你通常已經晚了。真正能降低風險的,是能把 agent 的可用權限縮到最小、讓憑證短暫化、並在必要時做策略型阻擋/允許。Astrix 在公開描述中就強調了「agent-centric safeguards」與控制平面能力,這種設計才比較像資安的『可治理』而不是『事後報告』。

價值點 1:agent 身分治理(Identity) —— Astrix 強調能為 AI agents 與 NHI 提供治理與可追蹤性,讓企業知道「這個 agent 是誰、誰給它憑證、做了哪些事」。它把 agent 這個新型角色放進資安脈絡,而不是當作一般聊天機器人看待。

價值點 2:最小權限與短暫憑證(Least privilege & short-lived credentials) —— 以其公開內容來看,Astrix 的 AI Agent Control Plane(ACP)會讓每個 agent 使用短暫且精準範圍的憑證,並用 just-in-time 的方式給權限,降低「憑證長期有效 → 被利用」的風險。

價值點 3:政策執行與審計軌跡(Policy enforcement & audit) —— 對企業來說,最難的通常不是「能不能偵測」,而是「能不能證明」。一套能把政策落地並保留審計紀錄的 agent 安全方案,才比較能對上稽核、合規與風險管理需求。

這裡給你一個具體可落地的「案例佐證」方向:多份公開報導提到,Astrix 的產品用於企業 agent 的發現與治理,並包含端到端能力來「discover, secure, and deploy AI agents responsibly at scale」。另外,它也被提及會在 RSA 等活動展示與擴展企業覆蓋範圍。你如果要在內部推導,這些描述可當作「供應商能力」的佐證依據。

參考資料:The Hacker News 對 Astrix ACP 的公開介紹(短暫憑證、最小權限、just-in-time 存取等描述)https://thehackernews.com/2025/09/securing-agentic-era-introducing.html;Help Net Security 的相關報導 https://www.helpnetsecurity.com/2026/03/23/astrix-security-ai-agent-security-platform-expansion/;Astrix 官方網站 https://astrix.security/。

2026 導入路線圖:先做能落地的,再談整合

你可以把 2026 的 agent 安全導入分成「三段式」,目標是讓資安團隊在兩週內拿到第一個可用成果,而不是等到整套平台採購到位。

第一段(0-2 週):清點與分類 —— 問自己三個問題:1)我們公司有哪些 agent?(內部自研、供應商、RPA+LLM、外掛式工具都算)2)它們會呼叫哪些系統?(CRM、工單、資料庫、雲端資源)3)權限從哪裡來?(是否沿用人員憑證、是否有固定角色)

第二段(2-6 週):最小權限與可追溯 —— 將「agent 身分」落到可治理的最小單位:讓憑證短暫、權限範圍縮小,並要求審計軌跡完整。這一段通常能直接降低「誤觸造成損失」的機率,也能讓你在事件調查時不會抓瞎。

第三段(6-12 週):政策控管與阻擋機制 —— 把策略從文件變成執行:例如當 agent 試圖存取超出白名單的資料類型、或嘗試連到不在允許清單的工具時,要能阻擋並告警。你不一定要一開始就做到完美,但要確保「風險事件」被記錄且可回溯。

為什麼這樣做符合新聞脈絡? 因為這次併購(談判中的價格區間至少 2.5 億美元)本身就代表企業採用 agent 的安全需求已經成熟到「要買能力」的程度。你如果現在還在只做偵測,會在 2026 的 agent 導入浪潮中被動。

下一步你可以考慮用供應商公開能力當作選型條件:例如是否支持 agent discovery、是否能做身份/憑證的最小化、是否有策略控管與審計軌跡。你要的不是「看起來很厲害」,而是能支撐你們導入週期。

FAQ:你可能正在找的答案

Q1:Cisco 收購 Astrix 對企業意味著什麼?

從公開報導看,Astrix 聚焦 AI agent 與 NHI 的安全治理。若 Cisco 把能力整合進既有安全組合,企業在 2026 導入 agent 時更容易把身份、權限與審計能力納入一套流程,降低「出了事才補」的成本。

Q2:我們要怎麼知道自己需要 agent security?

只要 AI 能代表流程做事(連內部系統/呼叫 API/讀寫資料/觸發自動化),就應該把它視為新的攻擊面。優先查:agent 有沒有被清點、權限來源、憑證生命週期、以及是否能完成審計追蹤。

Q3:導入優先順序該怎麼排?

建議先清點分類(0-2 週),再做最小權限與可追溯(2-6 週),最後落地政策控管與阻擋(6-12 週)。

CTA 與參考資料:把「想法」變成「可落地的計畫」

你不用等到 Cisco 真的完成收購才開始準備。更聰明的做法是:先做你們內部 agent 的盤點、把身份與權限治理框起來、再挑一兩個高風險工作流做試點。這樣等市場整合加速時,你們已經跑在前面。

想要我們幫你做 AI agent 安全盤點與路線圖?點這裡聯絡

權威文獻與新聞來源:

- Gartner:2026 AI 支出預估 https://www.gartner.com/en/newsroom/press-releases/2026-1-15-gartner-says-worldwide-ai-spending-will-total-2-point-5-trillion-dollars-in-2026

- The Information:Cisco 與 Astrix 洽談收購金額區間(至少 2.5 億、可能到 3.5 億)https://www.theinformation.com/articles/cisco-talks-buy-ai-security-startup-astrix-least-250-million

- Calcalistech 彙整報導 https://www.calcalistech.com/ctechnews/article/syzuiwuh11x

- Astrix 官方 https://astrix.security/

- The Hacker News:Astrix ACP 與最小權限/短暫憑證等介紹 https://thehackernews.com/2025/09/securing-agentic-era-introducing.html

Share this content: